Emsisoft Mamutu Tutorial

2.1.3 Hintergrundwächter-Einstellungen

5.4 Allgemeine Malware-IDS Einstellungen

9. Mamutu im Betrieb – Umgang mit Alarm-Meldungen

1. Programmbeschreibung

Mamutu beobachtet in Echtzeit alle aktiven Programme auf gefährliches Verhalten (Behavior Blocking) und erkennt auch ohne tägliche Updates neue und unbekannte Trojaner, Würmer, Viren und andere Schadprogramme (Zero-Day Gefahren). Mamutu ist klein aber sehr mächtig. Es schont die Ressourcen und bremst den PC nicht aus.

2. Installation

Downloaden Sie stets die aktuelle Setup-Datei, um Mamutu zu installieren:

http://www.mamutu.de/de/software/download/

Starten Sie die heruntergeladene Datei (MamutuSetup.exe) und folgen Sie den Anweisungen des Installations-Assistenten. Sie können bei der Installation wählen, wohin die Software installiert werden soll und ob Verknüpfungen auf dem Desktop und in der Schnellstartleiste angelegt werden sollen. Starten Sie am Ende der Installation den Mamutu Sicherheits-Assistenten, wie empfohlen.

Deinstallation

Eine Deinstallation von Mamutu wird über den mitgelieferten Uninstaller ausgeführt. Diesen erreichen Sie über das Programmenü/Mamutu/Mamutu deinstallieren oder über die Windows-Systemsteuerung/Software (Windows 2000/Windows XP) bzw. Windows-Systemsteuerung/Programme und Funktionen (Windows Vista).

2.1 Sicherheits-Assistent

Bei der ersten Ausführung von Mamutu startet automatisch der Sicherheits-Assistent. Der Assistent hilft Ihnen, eine optimale Sicherheitskonfiguration auf Ihrem PC einzurichten, und führt Sie Schritt für Schritt durch die Einstellungsmöglichkeiten.

Als erstes werden Sie aufgefordert, die Lizenz anzumelden. Geben Sie dazu Ihre Benutzerdaten (Email-Adresse als Benutzername und Passwort) ein und bestätigen die Eingabe über „Anmelden“. War die Anmeldung erfolgreich, sehen Sie im nächsten Schritt alle verfügbaren Lizenzen auf Ihrem Benutzerkonto. Eine Testversions-Lizenz ist standardmäßig immer verfügbar. Besitzen Sie mehrere Lizenzen, wählen Sie die zu benutzende Lizenz per Mausklick aus und bestätigen Sie die Auswahl mit „Weiter“.

Sollten Sie noch kein Benutzerkonto haben, können Sie jederzeit ein neues über „Anlegen“ erstellen. Füllen Sie die Felder „Name“ und „Email“ aus und bestätigen die Eingabe über „Zugang anlegen“. Sie erhalten dann sofort Ihr Passwort per Email an die angegebene Email-Adresse.

Wenn Sie einen Gutscheincode für eine Mamutu Lizenz erhalten haben, zum Beispiel beim Erwerb einer Lizenz über einen externen Händler, können Sie ihn im Lizenzen Dialog über den Link „Gutscheincode einlösen“ in die Lizenz umwandeln. Geben Sie dazu den Gutscheincode ein und bestätigen Sie die Eingabe mit „OK“. Die Lizenz wird automatisch auf Ihrem Benutzerkonto angelegt und Sie können wie oben beschrieben fortfahren.

2.1.1 Updater-Einstellungen

Aktivieren oder deaktivieren Sie jeweils über das Setzen oder Entfernen des Häkchens die gewünschten Komponenten, die bei künftigen Online Updates berücksichtigt werden sollen.

- Programmhilfe – Wählen Sie diese Option, wenn Sie Hilfe zu Mamutu benötigen bzw. aktuell halten möchten. Die Hilfe-Dateien benötigen etwa 1 MB mehr Platz.

- Zusätzliche Sprachen – Wählen Sie diese Option, wenn Sie zusätzliche Sprach-Unterstützung installieren und updaten möchten. Ist diese Option deaktiviert, werden künftig nur die Sprach-Pakete der verwendeten Sprache aktualisiert.

- Beta Updates – Wählen Sie diese Option nur, wenn Sie immer die neuesten, jedoch noch ungetesteten Beta-Programmdateien verwenden möchten. Es ist empfohlen, dass diese Option nur von erfahrenen Benutzern bzw. auf Anfrage zur Fehlersuche, aktiviert wird. Beta Updates können noch fehlerhaft sein und unvorhersehbare Probleme verursachen.

- Anti-Malware Netzwerk – Wählen Sie diese Option, um Daten zu gefundenen Objekte bei Bedarf einzusenden und um die Community-basierte Alarm-Reduktion verwenden zu können.

- Verifizieren der Programm-Module – Wählen Sie diese Option, um bei jedem Programmstart alle Programmkomponenten auf Aktualität und Echtheit zu überprüfen.

Über den Link „Benachrichtigungen konfigurieren“ ist es möglich, die angezeigten Benachrichtigungen über „News-Meldungen“, „Update Benachrichtigungen“ und „Neustart Aufforderungen“ zu aktivieren oder zu deaktivieren. Es handelt sich dabei um kleine Informationsfenster, die aus der Ecke der Taskleiste heraus angezeigt werden. Die Anzeigedauer dieser Fenster läßt sich für alle Benachrichtigungstypen einstellen.

Haben Sie alle Updater-Einstellungen vorgenommen, bestätigen Sie diese über „Weiter“.

Der Updater sucht nun nach allen verfügbaren Updates und installiert diese, um Mamutu auf den aktuellen Stand zu bringen. Dies kann je nach Größe und Anzahl der Update-Module sowie der Geschwindigkeit Ihrer Internetverbindung variieren und ggf. einige Zeit in Anspruch nehmen.

Erhalten Sie die Meldung „Der Update vorgand wurde erfolgreich abgeschlossen.“ war das Update erfolgreich, und Sie können über „Weiter“ mit dem Sicherheits-Assistenten fortfahren.

2.1.2 Alarm-Einstellungen

Hier kommen wir zum wichtigsten Teil der Konfiguration, den Einstellungen für die Alarm Meldungen. Mamutu meldet Verhaltensweisen von Programmen, die teils eindeutig, teils aber auch mit nur mäßiger Wahrscheinlichkeit, schädlicher Natur sind. Bei manchen gutartigen Programmen ist eine eindeutige Unterscheidung zwischen gutartig und bösartig mit technischen Mitteln nicht erreichbar. Mamutu meldet solche suspekte Verhaltensweisen grundsätzlich immer, es sei denn, Sie aktivieren eine Alarm-Reduktion, um die fehlerhafte Meldung von gutartigen Programmen zu verringern.

- Intelligente Alarm-Reduktion – Mamutu versucht anhand einer technischen Analyse der Programmdatei eines gemeldeten Programmes zu erkennen, ob es sich um ein gutartiges Programm handelt. Gute Beispiele für eine fehlerhafte Erkennung sind die Explorer.exe (Windows Explorer), der Internet Explorer oder auch Firefox. All diese Programme benutzen Verhaltensweisen beim Programmstart, die auch von Malware benutzt werden. Das wären zum Beispiel Ändern der Browsereinstellungen oder Netzwerkverkehr ohne sichtbares User Interface (Benutzeroberfläche). Ist die Intelligente Alarm-Reduktion nicht aktiviert, werden beim Start dieser Programme Warnmeldungen ausgegeben. Mit aktivierter Intelligenter Alarm-Reduktion erkennt Mamutu, dass es sich um legitime Programme handelt, und gibt keine Warnmeldung aus. Standardmäßig ist die Intelligente Alarm-Reduktion deaktiviert, da es in seltenen Fällen vorkommen kann, dass dadurch auch gefährliche Programme aktiv werden könnten.

- Community basierte Alarm-Reduktion – Mamutu setzt auf die Intelligenz der Masse. Über eine Online Abfrage beim Anti-Malware Network werden die Entscheidungen (Erlauben, Blockieren, Quarantäne, Von der Überwachung ausgenommen) zum gemeldeten Programm aller Mamutu-Benutzer abgefragt und farbig in einer Grafik angezeigt. Mamutu zeigt daraufhin eine Empfehlung an, wie mit dem gemeldeten Programm weiter verfahren werden sollte.

- Über Schwellenwerte in Prozent können Sie festlegen, ob ein Programm anhand der Community basierten Alarm-Reduktion automatisch blockiert oder erlaubt werden soll. Die Standardwerte liegen jeweils bei einem Schwellwert von 90%. Haben also 90% der Mamutu-Benutzer den Programmstart erlaubt, wird es auch automatisch bei Ihnen erlaubt und für künftige Programmstarts eine Anwendungsregel angelegt.

- Paranoid-Modus – Meldet zusätzlich suspekte Programmstarts und Anwendungen mit verdächtigem bzw. Malware ähnlichem Dateilayout. Diese Option ist standardmäßig deaktiviert und nur für fortgeschrittene Benutzer zu empfehlen.

Über den Link „Anwendungsregeln“ lassen sich vorab Regeln für Programme definieren. Eine Vorabkonfiguration sollte nur von erfahrenen Nutzern durchgeführt werden. Achtung!

Setzen Sie niemals wichtige Systemkomponenten auf „Blockieren“, da Sie sich dadurch sehr schnell das Betriebssystem ruinieren können.

Klicken Sie auf „Weiter“ um zu den Grundeinstellungen des Mamutu-Wächters zu gelangen.

2.1.3 Hintergrundwächter-Einstellungen

Die Optionen „Hintergrundwächter beim Systemstart automatisch starten“ und „Malware-IDS aktivieren“ sollten standardmäßig aktiviert bleiben, da ansonsten kein Schutz vor Malware gewährleistet ist.

Die Option „Neue Updates automatisch herunterladen und installieren“ stellt sicher, dass Mamutu immer auf dem aktuellsten Stand bleibt und Sie keine Programmaktualisierungen verpassen. Mamutu sucht einmal täglich online nach neuen Updates und installiert diese, wenn neue verfügbar sind.

Über „Weiter“ bestätigen Sie die Hintergrundwächter-Einstellungen.

Die Grundkonfiguration über den Sicherheits-Assistenten ist nun abgeschlossen und Sie können die Installation mit „Assistenten beenden“ abschließen. Danach startet Mamutu und zeigt den Standard-Begrüßungsschirm „Sicherheitsstatus“. In der Taskleiste neben der Uhr erscheint das blau-graue Mamutu Symbol.

3. Sicherheitsstatus

Der Startbildschirm von Mamutu, genannt „Sicherheitsstatus“, fasst übersichtlich auf einen Blick alle Programm- und Konfigurations-Elemente zusammen. Das Fenster Sicherheitsstatus gliedert sich in 4 Teile. Der erste Teil, das Menü links unterteilt in „Prozesse“, „Malware-IDS“, „Quarantäne“, „Protokoll“ und „Einstellungen“, bietet unkomplizierten Zugriff auf alle relevanten Programmteile und Einstellungsdialoge.

Der zweite Teil in Form der waagerechten Menüleiste oben ist unterteilt in „Sprache“ für die anzuwendende Sprachunterstützung, den Mamutu Schnellzugriff um über ein Dropdownmenü schnell zu den verschiedenen Einstellungsdialogen oder Programmteilen zu gelangen, sowie abschließend die Hilfe um auf die Hilfeseiten, das Kundencenter oder das Diskussionsforum zugreifen zu können.

Der dritte Teil, Mamutu Online und Mamutu News auf der rechten Seite, ermöglicht einen schnellen Zugriff auf die Mamutu Homepage über Weblinks und zeigt die neuesten Nachrichten von Emsi Software an.

Der mittlere und vierte Teil bietet eine Statusübersicht über die Hintergundwächter- und Update-Einstellungen, die derzeit verwendete Software-Version, letztes Update-Datum, Lizenzzeitraum, Anzahl der protokollierten Verhaltensweisen und Anzahl der Objekte in Quarantäne.

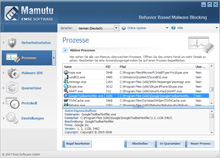

4. Prozesse

Der Prozessmonitor von Mamutu listet alle aktiven Prozesse unterteilt nach Name, PID (Prozess ID), Pfad und Überwacht (Ja/Nein) auf. Prozesse lassen sich beenden („Abschießen“), in Quarantäne verschieben („In Quarantäne“), Konfigurieren (Doppelklick auf den Prozess) bzw. neue starten („Neuer Prozess“). Über „Regel bearbeiten“ lassen sich zu jedem Prozess Regeln anlegen, mit der bestimmte Verhaltensweisen erlaubt, blockiert oder von der Überwachung ausgenommen werden können. Standardmäßig werden alle relevanten Prozesse überwacht. Systeminterne Prozesse jedoch nicht.

Wird ein Prozess markiert, sind die jeweiligen Datei-Eigenschaften im Feld unter der Prozess-Tabelle einzusehen. Klickt man einen Prozess mit der rechten Maustaste an, lassen sich zusätzlich über das Kontextmenü die Programmteile „Regel bearbeiten“, und „Empfehlung abfragen“ (Communitybasierte Alarm-Reduktion) aufrufen.

5. Malware-IDS

Das Herzstück von Mamutu, unterteilt in die Tabs „Anwendungsregeln“, „Malware-IDS“, „Alarme“ und „Allgemeines“, erlaubt unkompliziert Feineinstellungen zu allen definierten Verhaltensregeln vorzunehmen sowie diese zu ändern bzw. zu entfernen.

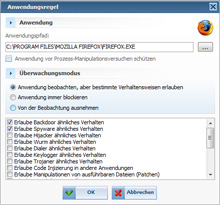

5.1 Anwendungsregeln

Listet alle erstellten Anwendungsregeln, unterteilt in Dateiname und Modus, auf. Das Feld Dateiname gibt den Datei-Pfad des Programmes an, für das die Regel erstellt wurde. Modus zeigt an, ob das Programm blockiert (Blockieren), von der Überwachung ausgenommen (Ausgenommen) oder beobachtet (Beobachten) wird.

Es lassen Regeln bearbeiten, löschen und hinzufügen. Nachfolgend wird der Dialog zum Anlegen bzw. Bearbeiten einer Regel erläutert:

Soll für ein Programm X eine Regel angelegt werden, wird über den Datei öffnen Dialog unter „Anwendungspfad:“ die entsprechende Datei ausgewählt, so dass der komplette Pfad zur Datei im Dialog aufgeführt ist.

- Anwengung vor Prozess-Manipulationsversuchen schützenAktivieren Sie diese Option, wenn verhindert werden soll, dass andere Programme in den Speicherbereich des Programms X schreiben können. Beachten Sie, dass einige Programme nur dann vollständig funktionieren, wenn diese Option nicht aktiviert ist. Aktivieren Sie diese Funktion also nur dann, wenn Sie sich sicher sind, dass Programm X diese Funktionalität nicht benötigt.

- Anwendung beobachten, aber bestimmte Verhaltensweisen erlaubenNutzen Sie diese Option um genau festzulegen, welche Verhaltensweisen Programm X explizit ausführen darf. Alle anderen möglicherweise gefährlichen Verhaltensmuster werden weiterhin erkannt und gemeldet. Um die erlaubten Verhaltensweisen festzulegen, selektieren Sie diese unten im Einstellungsdialog in der Verhaltenstypen-Liste.

- Anwendung blockierenBlockiert Programm X vollständig, so dass es nicht mehr ausgeführt werden kann. Mamutu verhindert den Start des Programm X zuverlässig ohne die Programmdatei zu manipulieren. Eine andere Möglichkeit ist, das Programm unter Quarantäne zu stellen. Dabei wird die Datei in eine gesicherte Umgebung verschoben, aus der sie nicht mehr gestartet werden kann.

- Von der Beobachtung ausnehmenProgramm X wird komplett von der Überwachung durch Mamutu ausgenommen und somit freigegeben. Benutzen Sie diese Option nur, wenn Sie sich sicher sind, dass das Programm vertrauenswürdig ist. Benutzen Sie diese Option auch, um Konflikten (Programmabstürze) mit anderen Programmen, die ähnliche Techniken wie Mamutu verwenden, vorzubeuegen.

5.2 Malware-IDS Funktionen

Legen Sie im Tab Malware-IDS fest, welche Verhaltensweisen von Mamutu systemweit überwacht werden sollen. Um bestimmte Verhaltensweisen von der Überwachung auszunehmen, entfernen Sie jeweils den Haken davor. Deaktivieren Sie Malware-IDS Komponenten nur, wenn Sie sich sicher sind, dass dies nicht zur Beeinträchtigung Ihrer Systemsicherheit führt.

5.3 Alarm Konfiguration

Mamutu meldet Verhaltensweisen von Programmen, die teils eindeutig, teils aber auch mit nur mäßiger Wahrscheinlichkeit, schädlicher Natur sind. Bei manchen gutartigen Programmen ist eine eindeutige Unterscheidung zwischen gutartig und bösartig mit technischen Mitteln nicht erreichbar. Mamutu meldet solche suspekte Verhaltensweisen grundsätzlich immer, es sei denn, Sie aktivieren eine Alarm-Reduktion, um die fehlerhafte Meldung von gutartigen Programmen zu verringern.

- Intelligente Alarm-Reduktion – Mamutu versucht anhand einer technischen Analyse der Programmdatei eines gemeldeten Programmes zu erkennen, ob es sich um ein gutartiges Programm handelt. Gute Beispiele für eine fehlerhafte Erkennung sind die Explorer.exe (Windows Explorer), der Internet Explorer oder auch Firefox. All diese Programme benutzen Verhaltensweisen beim Programmstart, die auch von Malware benutzt werden. Das wären zum Beispiel Ändern der Browsereinstellungen oder Netzwerkverkehr ohne sichtbares User Interface (Benutzeroberfläche). Ist die Intelligente Alarm-Reduktion nicht aktiviert, werden beim Start dieser Programme Warnmeldungen ausgegeben. Mit aktivierter Intelligenter Alarm-Reduktion erkennt Mamutu, dass es sich um legitime Programme handelt, und gibt keine Warnmeldung aus. Standardmäßig ist die Intelligente Alarm-Reduktion deaktiviert, da es in seltenen Fällen vorkommen kann, dass dadurch auch gefährliche Programme aktiv werden könnten.

- Community basierte Alarm-Reduktion – Mamutu setzt auf die Intelligenz der Masse. Über eine Online Abfrage beim Anti-Malware Network werden die Entscheidungen (Erlauben, Blockieren, Quarantäne, Von der Überwachung ausgenommen) zum gemeldeten Programm aller Mamutu-Benutzer abgefragt und farbig in einer Grafik angezeigt. Mamutu zeigt daraufhin eine Empfehlung an, wie mit dem gemeldeten Programm weiter verfahren werden sollte.

- Über Schwellenwerte in Prozent können Sie festlegen, ob ein Programm anhand der Community basierten Alarm-Reduktion automatisch blockiert oder erlaubt werden soll. Die Standardwerte liegen jeweils bei einem Schwellwert von 90%. Haben also 90% der Mamutu-Benutzer den Programmstart erlaubt, wird es auch automatisch bei Ihnen erlaubt und für künftige Programmstarts eine Anwendungsregel angelegt.

- Paranoid-Modus – Meldet zusätzlich suspekte Programmstarts und Anwendungen mit verdächtigem bzw. Malware ähnlichem Dateilayout. Diese Option ist standardmäßig deaktiviert und nur für fortgeschrittene Benutzer zu empfehlen.

5.4 Allgemeine Malware-IDS Einstellungen

Die Optionen „Hintergrundwächter beim Systemstart automatisch starten“ und „Malware-IDS aktivieren“ sollten standardmäßig aktiviert bleiben, da ansonsten kein Schutz vor Malware gewährleistet ist.

Die Option „Neue Updates automatisch herunterladen und installieren“ stellt sicher, dass Mamutu immer auf dem aktuellsten Stand bleibt und Sie keine Programmaktualisierungen verpassen. Mamutu sucht einmal täglich online nach neuen Updates und installiert diese, wenn neue verfügbar sind.

6. Quarantäne

Die Quarantäne bietet einen Raum für die sichere Aufbewahrung von gefährlichen oder verdächtigen Dateien. Desweiteren ermöglicht Sie die Widerherstellung einer Datei aus der Quarantäne, wenn es sich zum Beispiel um eine versehentlich verschobene Datei oder um ein Fehlalarm handelt.

Die Quarantänetabelle unterteilt in Ursprung (Pfad), Verhalten/Infektion, Risikolevel, Datum und Eingesandt. Die Quarantäne stellt des weiteren Funktionen zur Administration dieser Dateien bereit.

Über „Kopie speichern“ läßt sich eine 1:1 Kopie der Datei an einen beliebigen Ort ablegen, z.B. um die Datei manuell zu untersuchen. „Datei einsenden“ schickt die Datei an das Anti-Malware Network um sie den Entwicklern für eine weitere Analyse zukommen zu lassen. Dies hilft, neue noch unbekannte Malware zu klassifizieren und in die Signaturendatenbank hinzuzufügen. Über „Hinzufügen“ können Sie verdächtige Dateien selbst in die Quarantäne verschieben. „Wiederherstellen“ verschiebt eine Datei aus der Quarantäne wieder an Ihren Ursprungsort. „Löschen“ entfernt die entsprechend ausgewählten Objekte endgültig von der Festplatte. Eine Wiederherstellung ist dann unmöglich.

Über einen Rechtsklick in die Quarantäne-Tabelle stehen Ihnen ie Funktionen „Alles selektieren“, „Nichts selektieren“ und „Invertieren“ zur Verfügung um die mehrfache Selektion und Bearbeitung zu vereinfachen.

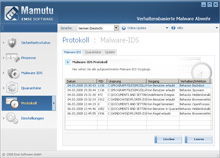

7. Protokoll

Ein wichtiges Instrument zur Nachverfolgung von Vorgängen ist die Protokollierung. Sie ist unterteilt in „Malware-IDS“, „Quarantäne“ und „Update“:

- Malware-IDS – Hier sind alle Aktionen des Malware-IDS protokolliert nach „Datum/Uhrzeit“, PID (Process ID), Ursprung (Pfad der Datei), Vorgang und Verhalten/Infektion. In der letzten Spalte sehen Sie, ob zum Beispiel ein Programm von einer Alarm-Reduktion erlaubt worden ist.

- Quarantäne – Listet alle Quarantäne Vorgänge, „In Quarantäne gestellt“ und „Wiederhergestellt“, unterteilt in Datum, Ursprung (Pfad), Vorgang und Verhalten/Infektion auf.

- Update – Alle Update Vorgänge werden hier gelistet. Dies können manuelle Updates oder automatische Updates sein. Über „Details“ lassen sich zu jedem Updatevorgang nähere Informationen wie Anzahl und Namen der aktualisierten Programmteile sowie Größe der Updates abrufen.

Einzelne protokollierte Vorgänge lassen sich durch Markieren des Eintrags und Betätigen von „Löschen“ entfernen. Das gesamte Protokoll wird über „Leeren“ gelöscht.

8. Einstellungen

In den Einstellungen werden alle globalen Optionen wie Updates, Benachrichtigungen, Protokolle, Zugriffsrechte und Lizenzen konfiguriert:

8.1 Update

Aktivieren oder deaktivieren Sie jeweils über das Setzen oder Entfernen des Häkchens die gewünschten Komponenten, die bei künftigen Online Updates berücksichtigt werden sollen.

- Programmhilfe – Wählen Sie diese Option, wenn Sie Hilfe zu Mamutu benötigen bzw. aktuell halten möchten. Die Hilfe-Dateien benötigen etwa 1 MB mehr Platz.

- Zusätzliche Sprachen – Wählen Sie diese Option, wenn Sie zusätzliche Sprach-Unterstützung installieren und künftig updaten möchten. Ist diese Option deaktiviert, werden künftig nur die Sprach-Pakete der verwendeten Sprache aktualisiert.

- Beta Updates – Wählen Sie diese Option nur, wenn Sie immer die neuesten, jedoch noch ungetesteten Beta-Programmdateien verwenden möchten. Wir empfehlen diese Option nur erfahrenen Benutzern bzw. auf Anfrage zur Fehlersuche, zu aktivieren.

- Anti-Malware Netzwerk – Wählen Sie diese Option, um Daten zu gefundenen Objekte bei Bedarf einzusenden und um die Community-basierte Alarm-Reduktion verwenden zu können.

- Verifizieren der Programm-Module – Wählen Sie diese Option, um bei jedem Programmstart alle Programmkomponenten auf Aktualität und Echtheit zu überprüfen.

8.2 Benachrichtigungen

Wählen Sie hier die gewünschten Benachrichtigungen: „News-Meldungen“, „Update Benachrichtigungen“ und „Neustart Aufforderungen“. Es handelt sich dabei um kleine Informationsfenster, die aus der Ecke der Taskleiste heraus angezeigt werden. Die Anzeigedauer dieser Fenster läßt sich für alle Benachrichtigungs-Typen einstellen.

8.3 Protokoll

Legen sie die maximale Anzahl von Protkollvorgängen für die Bereiche Update, Quarantäne und Malware-IDS fest. Für eine unlimitierte Protokollierung benutzen Sie als Wert die 0 (Standardeinstellung).

8.4 Zugriffsrechte

Wenn Sie mehrere Windows Benutzerkonten verwenden, können Sie einzelnen Benutzern untersagen, die Konfiguration von Mamutu zu verändern. Die Standardeinstellungen erlauben jedem Benutzer alle Funktionen von Mamutu uneingeschränkt zu nutzen. Öffnen Sie diesen Dialog als Administrator und wählen Sie in der Benutzerliste einen Nicht-Administrator Benutzer aus, den Sie einschränken möchten. Selektieren Sie dann die Funktionen, die dieser Benutzer tun darf. Ist Ihr PC Teil einer Netzwerk-Domäne, aktivieren Sie „Domänen Benutzer“ um die Benutzerliste umzuschalten.

Die Zugriffsrechte sind eine effektive Möglichkeit, um zum Beispiel Kindern das Erlauben von möglicherweise gefährlichen Programmen zu verbieten. Dies kann durch „Immer blockieren“ Anwendungsregeln ergänzt werden, damit bestimmte Programme generell nicht ausgeführt werden dürfen.

8.5 Lizenzverwaltung

Verwalten Sie Ihre Lizenz oder Lizenzen, oder lösen Sie Gutscheincodes in neue Lizenzen ein. Die Lizenzliste ist unterteilt in Nummer, Typ, Lizenzbeginn und Lizenzende. Damit Mamutu funktioniert, muss immer eine noch nicht abgelaufene Lizenz aus der Liste selektiert sein. Der Link „Verbindungseinstellungen“ ermöglicht es Ihnen, im nachhinein Proxy-Einstellungen zu konfigurieren.

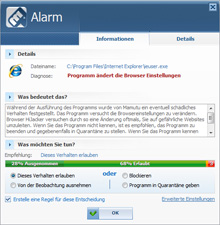

9. Mamutu im Betrieb

Eine Alarm-Meldung von Mamutu sieht folgendermaßen aus:

Der wichtigste Grundsatz im Umgang mit Mamutu-Alarmmeldungen lautet: „Bewahren Sie die Ruhe!“. Die Zeit drängt nicht, da das gemeldete Programm bei einem Alarm sofort unterbrochen und somit handlungsunfähig gemacht wird. Schauen Sie sich die Alarmmeldung genau an, welchen Ursprung (Dateiname und Pfad) hat die gemeldete Datei. Oft lässt sich daraus schon erkennen, ob es sich um eine verdächtige oder gutartige Applikation handelt. Haben Sie das Programm selbst gestartet oder wurde es aus dem Hintergrund aufgerufen? Ist das Programm von einer vertrauenswürdigen Quelle? Welche Informationen lassen sich aus den Datei-Eigenschaften (Tab Details) der gemeldeten Datei ablesen?

Bei fälschlicherweise gemeldeten gutartigen Programmen hilft Ihnen die Community basierte Alarm-Reduktion in sehr vielen Fällen weiter. Programme, die von vielen Nutzern verwendet werden, werden auch oft bewertet. Sie sehen dann die Entscheidungen der anderen Nutzer in einer Balken-Grafik. Wenn der Großteil der Nutzer ein Programm erlaubt hat, empfiehlt Ihnen Mamutu, das gleiche zu tun.

Sind Sie nach allen Überprüfungen unschlüssig, gehen Sie kein Risiko ein und verschieben die Datei zunächst in Quarantäne. Nehmen Sie dann über

MyEmsisoft oder das Forum mit unserem Support Kontakt auf und geben Sie alle angezeigten Informationen, wie Pfad, Dateieigenschaften, Diagnose, Mamutu-Version und Windows-Version, sowie die während der Alarmmeldung ausgeführte Aktion an.

10. Sonstiges

Mamutu ist ein rein auf die Verhaltensanalyse spezialisiertes Programm. Eine Funktion zum Scannen der Dateien auf der Festplatte werden Sie vergeblich suchen. Für eine kombinierte Malwareerkennung mit Verhaltensanalyse und Signaturen-Scan wird das Produkt Emsisoft Anti-Malware angeboten. Darin sind auch alle sog. Behavior Blocker Funktionen von Mamutu enthalten.

10.1 Editionen-Vergleich

Auf folgender Seite werden alle Funktionen von Mamutu, Emsisoft Anti-Malware, a-squared Free und a-squared Anti-Dialer gegenübergestellt:

http://www.mamutu.de/de/software/compare/

10.2 Bestellinformationen

Wichtig! Um Mamutu vor dem Kauf ausgiebig testen zu können,

downloaden und installieren Sie bitte die 30 Tage kostenlose Testversion. Diese bietet den vollen Funktionsumfang.

Mamutu kostet 19,95 EUR im Jahresabo bzw. 29,95 EUR im Zweijahresabo.

Was erhalte ich bei einem Kauf von Mamutu?

- 1 bzw. 2 Jahre lang die Vollversion von Mamutu inklusive Hintergrundwächter mit Malware-IDS und automatischen Updates.

- 1 bzw. 2 Jahre lang Zugang zu allen Programm-Updates und neuen Versionen. Bei Erscheinen einer neuen Programmversion ist kein erneuter Kauf notwendig!

- Zugang zu persönlichem Support über MyEmsisoft oder per E-Mail.

Bestellung unter: http://www.mamutu.de/de/order/mamutu/

Freischaltung:

Die Lizenz wird in Ihrem Benutzerkonto eingetragen. Um die Lizenz auf Ihren PC zu übernehmen, klicken Sie im Lizenzen Dialog der Software auf „Lizenzen aktualisieren“ und wählen Sie die Vollversion aus. Führen Sie danach ein Online Update aus. Eine funktionierende Internetverbindung ist Voraussetzung für die Freischaltung.

Eine Malware-freie Zeit wünscht

Ihr Emsi Software Team