Rogue Security Software – über Entwicklung, Vermeidung und notwendige Aufmerksamkeit

Das Internet altert und wächst – mit seiner inzwischen immensen Größe und Bedeutung nehmen leider auch bösartige Softwares und mit ihnen einher gehende Infektionen rasant zu. Viren, Trojaner, sowie Werbesoftware und Popups sind ein alter Hut. Mit dem Anbrechen des neuen Jahrhunderts und insbesondere in den letzten fünf Jahren gab es neue Formen von schädlicher Software (Malware), namentlich Spywares und Rogue Security Software. Die Evolution von Rogue Security Software ist dabei fast vergleichbar mit jener der Menschen; von einer simplen auf dem Windows Installer basierten Malware hin zu den aktuellsten Web Exploits samt Falschmeldungen und Blue Screens, der Werdegang ist faszinierend.

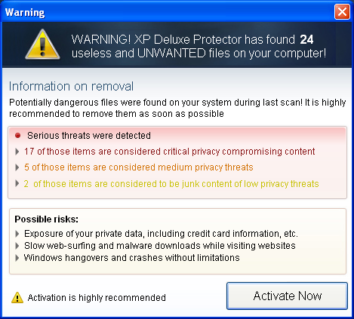

Heute ist diese Industrie einige Milliarden Dollar schwer und jeden Tag gibt es neue Rogue Varianten. Die Hauptstrategie ist dabei das Ausnutzen von Social Engineering, um Anwender so weit zu täuschen und zu erschrecken, dass sie ein unechtes Produkt kaufen. Dieses gibt ihnen dann das trügerische Gefühl von Sicherheit. Schauen wir uns das ganze etwas detaillierter an. Die Rogue Security Industrie besteht entweder aus großen Fischen, die es schon länger gibt und die nur hin und wieder mal eine neue Variante unter das eingeschüchterte Volk bringt. Oder aus „One Time Malwares“, die sich zunächst einer Epidemie gleich verbreiten und dann plötzlich so schnell wieder verschwinden, wie sie aufgetaucht sind. Es existiert die Vermutung, dass die meisten irgendwie zusammen hängen, aber das ist eine andere Story. Jedenfalls sind zwei beachtliche große Fische winfixer und XPAntivirus, die mit Spysheriff eine der ersten Störenfriede überhaupt waren.

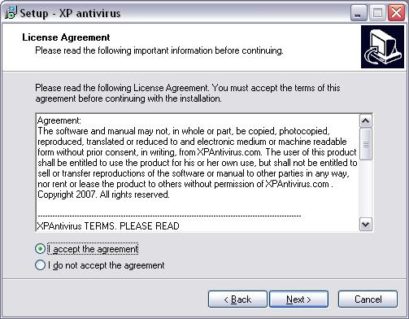

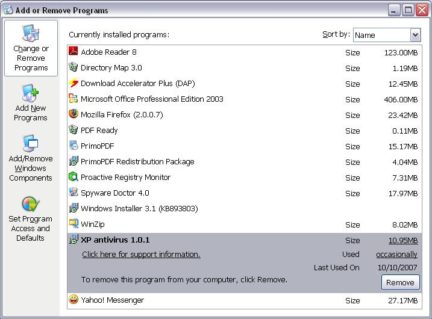

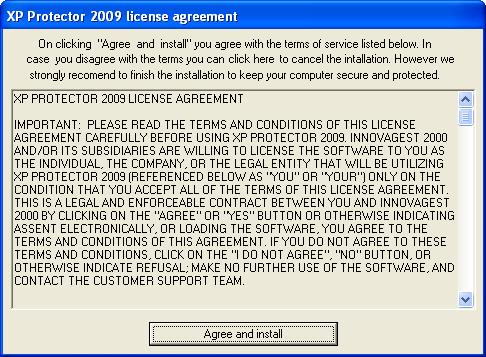

Die ersten Wege einer Infektion waren nicht herausragend.

Nur eine normale Setup Installationsdatei, die ein Anwender manuell startet, so gelangt die Malware auf den Computer – sogar mit einem Uninstaller. Aber schauen wir uns an, wie sich dies mit der Zeit weiter entwickelt hat.

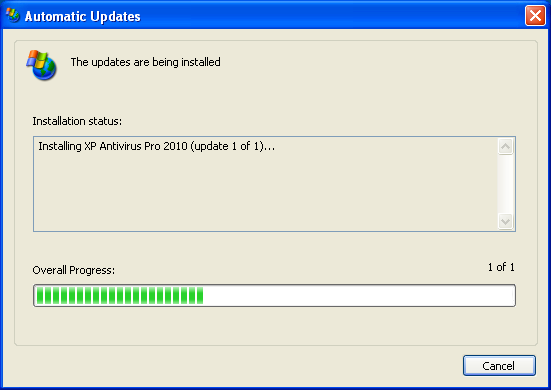

Die gesamte Industrie hat sich quasi selber generalüberholt und das Ergebnis ist beängstigend. Oft ist das Ziel eine von Microsofts höchst eigenen Sicherheitsinitiativen wie das Security Center (mehr dazu unten), Windows Defender, MSRT und sogar Windows Vista (oder OEM Produkte) Verkäufe mit gefälschten DVD Beilagen.

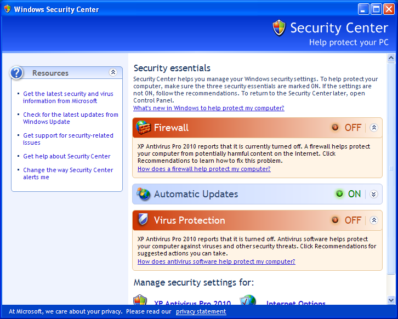

Betrachten wir also, wie Rogue Software das “Security Center” von Microsoft Windows ausnutzen kann.

Das Bild schaut sehr ähnlich aus und jeder Nutzer von Windows dürfte es einmal gesehen haben, beispielsweise bei der Einstellung der Firewall oder von automatischen Updates. Bei genauem Hinschauen erkennt man erst die Fälschung und den Versuch, den Anwender hereinzulegen. Eine sehr typische Charakteristik, wenngleich sie überraschend ist, sind Fehler im Text selber.

“Windows Security center reports that XP Deluxe Protector is inable.” Es müsste natürlich „unable“ heißen. Zudem sieht man die Verlockung, das imitierte Produkt zu „kaufen“, damit das gefälschte Security Center keine Warnmeldung mehr ausgibt.

Lustigerweise endet der Duplikationswahnsinn an dieser Stelle nicht, schauen wir uns einen weiteren Fall an:

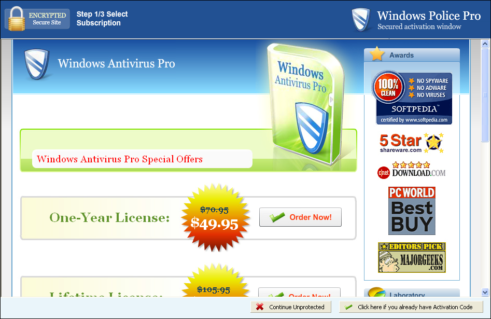

Wenn der Anwender dies anklickt, wird er wieder weitergeleitet, entweder zum Produktdownload oder einer Registrierungsseite, beides wiederum in einer Art und Weise erstellt, die den Anwender reinlegen soll.

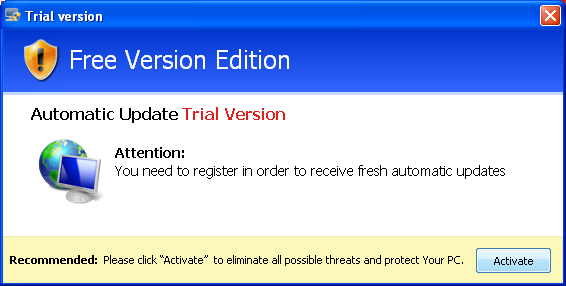

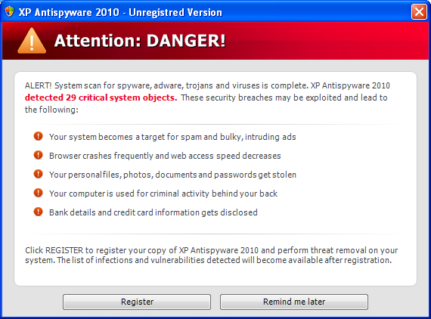

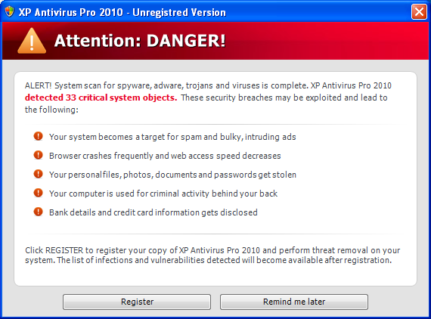

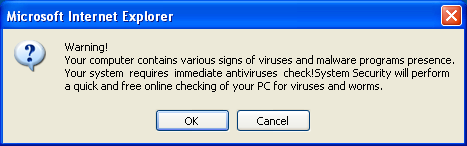

Es ist erstaunlich, wie leicht wir Endanwender uns manipulieren lassen, so dass ein Business entstehen konnte, das einzig und alleine darauf basiert, uns zu täuschen. Mit dem Ziel ein unechtes Sicherheitsprodukt zu kaufen, damit wir uns wieder sicher fühlen können – auch sicher vor Warnungen wie den folgenden:

Die beiden oberen Bilder sehen sich trotz unterschiedlicher Programmnamen ähnlich, was an der typischen Programmierung und dem Design liegt – das letzte weist eine ähnliche Strategie, aber ein anderes Interface auf. Ein wenig erfahrener Anwender, der seinen PC nur für Email, Online Shopping oder Surfen im Internet benutzt, lässt sich leicht von den blinkenden Eingabeaufforderungen täuschen. Genau hier wird Aufmerksamkeit ein Thema. Die Macher jener Fake Produkte machen nichts anderes, als immer wieder neue Wege zu testen, jemanden zu täuschen. Und in diesem Artikel haben wir Ihnen ja bereits einige Beispiele gezeigt.

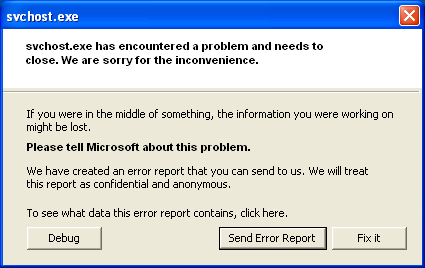

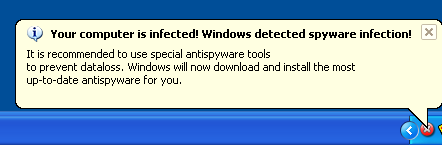

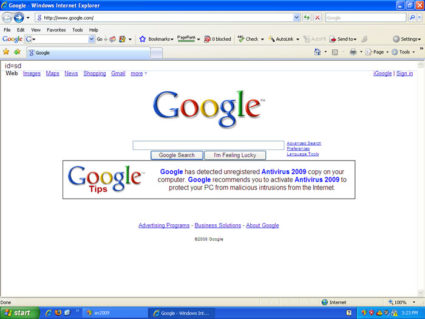

Der Infektionsprozess hat sich im Laufe der Zeit ebenfalls verändert. Frühe Infektionen entstanden meist durch relativ harmlose manuelle Installationen oder durch Bundles mit weiteren Produkten. XPAntivirus oder auch SpySheriff hatten eigene Produktwebseiten, über die User stolperten oder dorthin weitergeleitet wurden. Dieses Prozedere hat sich langsam aber sicher dramatisch gewandelt. Die Malware Industrie ist wohl integriert und ein paar andere Malwaretypen, wie Spambots, Trojaner und Rogue Softwares dienen als eine Art komplette Infektionskette. Diese fängt oft mit gehackten Webseiten an, wo die Anwender auf Links oder Popups klicken, die ihnen ins Auge springen. Der Alternativweg läuft über Spam Mails, die bei einmaligem Anklicken einen Trojan Downloader aktivieren und den Computer so infizieren. Das Ergebnis sind entweder getarnte direkte Warnungen wie diese:

In beiden Fällen geht es natürlich darum, den User zum Download der falschen Antivirensoftware zu bewegen.

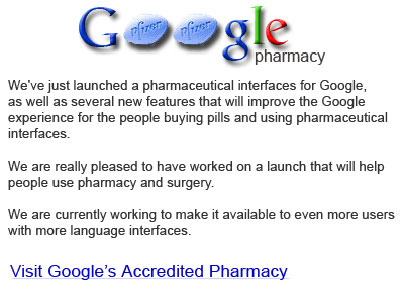

Wie zu Beginn des Artikels erwähnt, gab es solche Täuschungen und Tricks früher nicht. Aber die Macher wurden im Laufe der Zeit schlauer und lernten immer mehr, welche Lücken und wieviel Unwissen sie ausnutzen können. Heute ist Vertrauen ein sehr relevanter Faktor und nur noch eine Hand voll Rogue Entwickler haben einen vertrauensvollen Stand bei den Anwendern. Schauen wir uns auch hier ein Beispiel an.

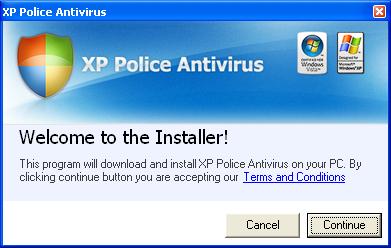

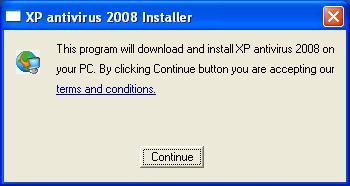

Dies war 2006:

Und das sind aktuelle Bilder:

Das Niveau der Tricks wuchs mit dem Lauf der Zeit und hat sich immer an die Anwender angepasst.

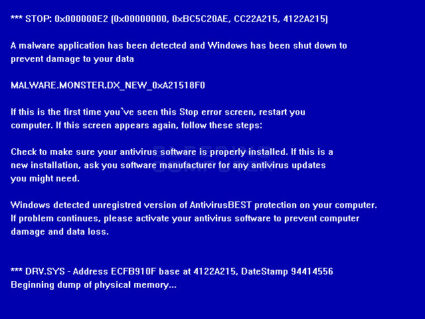

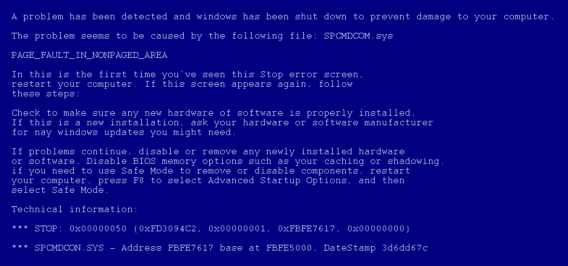

Der berühmte Blue Screen (of Death – BSOD) hat Microsoft Windows schon immer in eine Art „Was zum Teufel ist da passiert?“ Situation versetzt. Auch das nutzen Malware Entwickler aus. Plötzliche Reboots, teilweise ist sogar dieser Prozess dann nur eine Fälschung, oder Fehlermeldungen weisen allerdings gerne wieder die Charakteristik der Schreibfehler auf. Das ist der Hauptgrund, wieso wir bei Emsisoft versuchen, Sie als Endanwender zu sensibilisieren und aufmerksam zu machen. Aktualisieren sie regelmässig Ihr Antivirus Programm sowie Ihr Betriebssystem und klicken Sie nur Dinge an, bei denen Sie sich sicher sind. Selbstverständlich können Sie verdächtige Dateien auch jederzeit für eine genaue Überprüfung an unsere Experten übermitteln. Besuchen Sie http://www.emsisoft.de/de/support/malware/

für detaillierte Informationen.

Die Signaturen der Emsisoft Produkte werden kontinuierlich aktualisiert und unsere Analysten suchen ständig nach unentdeckten Samples. Unseren Kunden sollen ihren PC und ihre Daten als sicher empfinden. Diese Aufgabe wird zwar nicht leichter, da die Malware Industrie immer trickreicher agiert, jedoch ist Emsisoft ihr immer einen Schritt voraus. Insbesondere mit der Veröffentlichung von Emsisoft Anti-Malware 5 haben wir unser Hauptprodukt in vielen Punkten verbessert und sind sicher, dass unsere Anwender heute als auch morgen perfekt geschützt sind.

Von unserem Security Blog: https://blog.emsisoft.com

(Englisch)

Wir wünschen einen guten (Malware-freien) Tag!