Die Emsisoft-Verhaltensanalyse – Bedrohungen im Blick behalten

Eines der wichtigsten Schutzmodule von Emsisoft Anti-Malware ist die Verhaltensanalyse. In einem separaten Bereich gibt sie Ihnen vollständige Kontrolle über Ihre laufenden Programme. Sollte Ihr Computer langsamer werden oder sich seltsam verhalten, können Sie über die Übersicht prüfen, welche Programme auf Ihrem System ausgeführt werden und bei Bedarf eingreifen – und zwar wie folgt:

Wozu dient die Verhaltensanalyse?

Stellen Sie sich die Verhaltensanalyse am besten als eine Art Filter vor, der zwischen dem Betriebssystem und den auf Ihrem Computer installierten Programmen liegt. Dieser überprüft die Aktionen der Programme auf bösartige Verhaltensmuster und gibt eine Warnmeldung aus, wenn etwas verdächtig ist. Wenn ein Programm beispielsweise keine digitale Signatur hat, ohne sichtbares Fenster startet, einen Autostarteintrag in der Registrierung anlegt oder Daten über das Internet versendet, könnte es sich durchaus um Malware handeln.

Selbst durch starke Verschlüsselung oder aufwendige Programmierung kann eine Malware ihr Verhalten nicht kaschieren. Außerdem gibt es eine beschränkte Anzahl von Verhaltensmustern, wie bösartige Programme vorgehen. Viren infizieren immer Dateien, Trojaner machen das System von außen zugänglich, Ransomware verschlüsselt Dateien und so weiter. Daher kann die Verhaltensanalyse auch ohne häufige Online-Updates nahezu jede Art von Malware erkennen.

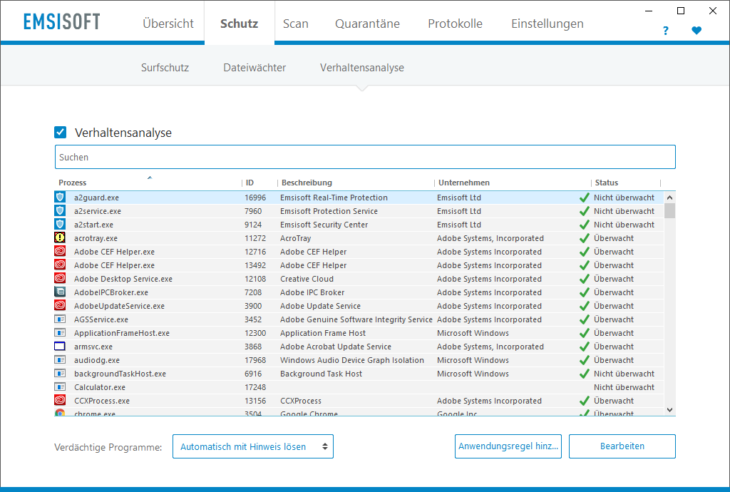

Neu gestaltete Oberfläche der Verhaltensanalyse mit Anwendungsregeln

Es gibt jedoch viele Programme, die sich mitunter ähnlich verhalten, etwa wenn eine Software im Hintergrund aktualisiert wird und dazu Daten über das Internet verschickt. Dort setzt das Emsisoft Anti-Malware Network mit seiner Informationscloud an. Wenn bei einem Programm ein verdächtiges Verhalten erkannt wird, führt die Verhaltensanalyse anhand unserer öffentlichen Malware-Datenbank eine cloudbasierte Echtzeitüberprüfung durch. Gibt es im Emsisoft Anti-Malware Network bereits einen Eintrag, dass ein Programm gut- oder bösartig ist, wird die Warnmeldung übersprungen und die Aktion automatisch erlaubt oder blockiert. Auf diese Weise wird die Anzahl der Fehlalarme erheblich reduziert. Anfang 2018 hatte das Netzwerk bereits über 350 Millionen Einträge für bekannte Bedrohungen und jeden Tag kommen mehr als 200.000 neue Malwares hinzu.

Einstellungen der Verhaltensanalyse ändern

Im Bereich der Verhaltensanalyse gibt es mehrere Einstellungen:

Verhaltensanalyse aktivieren oder deaktivieren

Sie können die Verhaltensanalyse über das Kontrollkästchen oben neben „Verhaltensanalyse“ aktivieren oder deaktivieren. Wir Raten allerdings davon ab, die Verhaltensanalyse zu deaktivieren, da dadurch Ihr Schutz vor Malware erheblich eingeschränkt wird.

Alarmeinstellungen der Verhaltensanalyse

Über die Auswahlliste unten im Fenster können Sie festlegen, was mit verdächtigen Programmen passieren soll, wenn ein Alarm ausgelöst wird:

- Alarmieren: Sollte die Verhaltensanalyse eine verdächtige Aktion erkennen, wird Ihnen eine große Warnmeldung angezeigt. Diese enthält weitere Informationen, anhand denen Sie entscheiden können, ob das Programm weiter ausgeführt oder blockiert und in Quarantäne verschoben werden soll.

- Automatisch mit Prüfhinweis lösen: Wird eine verdächtige Aktion erkannt, schlägt Emsisoft Anti-Malware das Programm in der Onlinedatenbank von Anti-Malware Network nach. Eine kleine Benachrichtigung informiert über den Fortschritt der Suche. Abhängig vom Ergebnis der Überprüfung wird das Programm entweder weiter ausgeführt oder blockiert und in Quarantäne verschoben

- Automatisch lösen, Hinweis nur bei Bedrohungen: Hierbei wird die in der vorgenannten Option vorgegangen, wobei jedoch kein Hinweis bezüglich der Onlinesuche angezeigt wird. Ihnen werden auch keine störenden Meldungen zu Programmen angezeigt, die als sicher eingestuft werden. Sie erhalten jedoch eine Benachrichtigung, wenn ein bösartiges Programm erkannt und in Quarantäne verschoben wurde. Diese Option ist die empfohlene Standardeinstellung.

Details zu laufenden Prozessen anzeigen

Im Bereich der Verhaltensanalyse können Sie verschiedene Einzelheiten zu jedem aktiven Programm einsehen.

Die Spalten „Prozess“ und „Unternehmen“

Die wichtigsten Spalten in diesem Bereich sind „Prozess“ (Name der ausführbaren Datei) und „Unternehmen“. Der Name eines Unternehmens wird durch ein grünes Häkchen gekennzeichnet, wenn die Datei digital signiert und das Zertifikat gültig ist. Das ist wichtig, da die Informationen in den Dateieigenschaften auch von Malware-Programmierern gefälscht worden sein könnten. Sollte Ihnen beispielsweise neben einem Programm, das angeblich von der „Microsoft Corporation“ erstellt wurde, kein Häkchen angezeigt werden, könnte es durchaus möglich sein, dass die Datei nicht wirklich von Microsoft ist.

Die Spalte „Status“

In der Spalte „Status“ wird angezeigt, ob ein Programm aktuell von der Verhaltensanalyse überwacht wird oder nicht. Bitte beachten Sie, dass bei bestimmten Systemprozessen, programmeigenen Prozessen von Emsisoft Anti-Malware und Prozessen, die eine Überwachung ausdrücklich verhindern, „Nicht überwacht“ angezeigt wird. Das Gleiche gilt für Prozesse, die über den Bereich „Ausnahmen“ ausgeschlossen wurden.

Anwendungsregeln hinzufügen oder ändern

Indem Sie auf einen laufenden Prozess doppelklicken, können Sie den Überwachungsstatus vom standardmäßigen „Überwacht“ ändern auf:

- Vertrauenswürdig: Dieses Programm darf immer ausgeführt werden, unabhängig davon, ob es als verdächtig gekennzeichnet ist oder nicht.

- Blockieren: Diese Option verhindert, dass das Programm in der Zukunft erneut ausgeführt wird.

Wenn Sie eine nicht standardmäßige Überwachungsoption auswählen, wird automatisch eine neue Regel angelegt. Diese Regeln werden in der Programmliste angezeigt, auch wenn das Programm aktuell nicht läuft.

Anwendungsregeln sind immer an eine bestimmte Version des jeweiligen Programms gebunden. Sollte ein Programm beispielsweise durch ein Update geändert werden, muss auch die Anwendungsregel aktualisiert werden. Emsisoft Anti-Malware wird aus Sicherheitsgründen standardmäßig um eine Bestätigung dieser Aktualisierung bitten, da das Programm auch von einem Angreifer manipuliert worden sein kann. Wenn Sie diese Meldung nicht erhalten möchten, wählen Sie einfach in den Einstellungen der Anwendungsregeln die Option „Nicht melden, wenn sich die Datei ändert“.

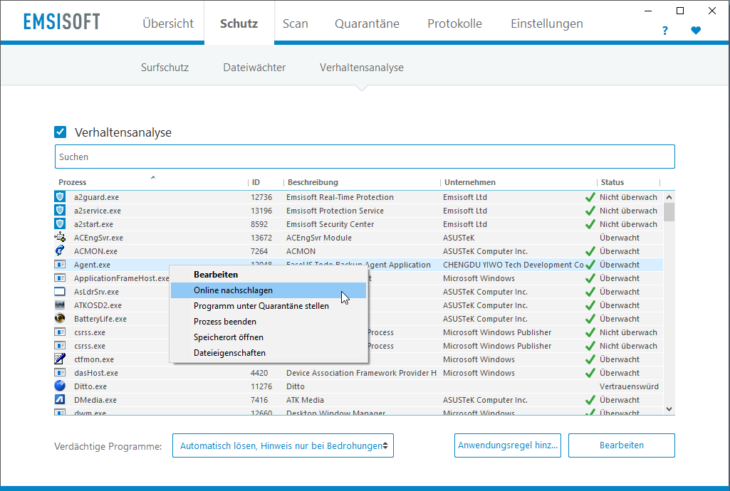

Kontextmenüoptionen zum Umgang mit Programmen und Suchen von Bedrohungen

Rechtsklicken Sie auf ein Programm, um folgende Aktionen durchzuführen: Regel bearbeiten, online nachschlagen, Prozess unter Quarantäne stellen, Prozess beenden, Speicherort der Datei öffnen und Dateieigenschaften anzeigen.

Die Optionen „Quarantäne“ und „Prozess beenden“ stehen nur für überwachte Prozesse zur Verfügung. Auf diese Weise soll verhindert werden, dass Sie Ihr System durch versehentliches Ausführen einer dieser Aktionen bei einem ungefährlichen oder sogar einem kritischen Windows-Prozess beeinträchtigen. Bei jeder Aktion erfahren Sie bestimmte Einzelheiten über das Programm:

Regel bearbeiten

Es wird dasselbe Anwendungsregel-Fenster geöffnet, das Sie auch durch Doppelklicken auf den Prozess aufrufen (siehe oben).

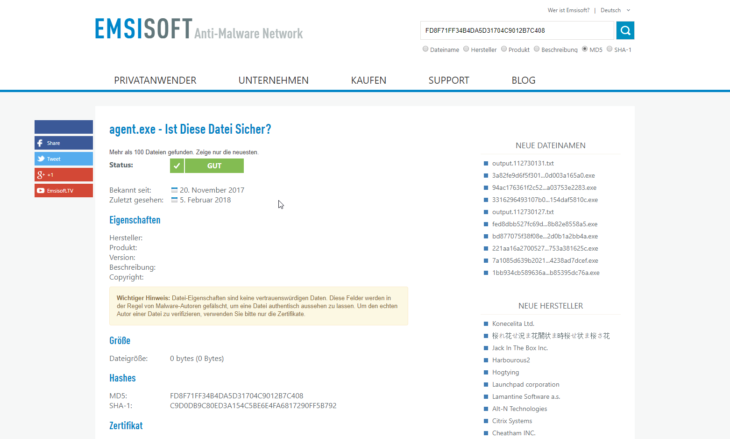

Online nachschlagen

Nutzen Sie diese Funktion, um eine Datei über das Emsisoft Anti-Malware Network zu überprüfen. Wenn Sie den gewünschten Prozess ausgewählt haben, werden Sie auf eine Seite weitergeleitet, in der Ihnen verschiedene Dateieigenschaften und Informationen über den ausführbaren Prozess angezeigt werden. Anhand dieser können Sie eine informierte Entscheidung zur Sicherheit der Datei treffen.

Programm unter Quarantäne stellen

Mit der Option „Programm unter Quarantäne stellen“ können Sie einen unbekannten oder schädlichen Prozess (oder ein Programm) sicher in die Quarantäne von Emsisoft verschieben. Sobald der Prozess in Quarantäne ist, kann dieser nicht mehr ausgeführt oder generell darauf zugegriffen werden, da er in einem verschlüsselten Container „unter Verschluss“ ist. Sollten Sie versehentlich eine unschädliche Datei in Quarantäne verschieben, können Sie sie jederzeit wiederherstellen.

Prozess beenden

Über diese Option können Sie einen unbekannten oder bösartigen aktiven Prozess beenden. Indem die Bedrohung nicht mehr ausgeführt wird, kann sie Ihren Computer auch nicht mehr schädigen. Sollten Sie sich unsicher sein, ob ein Prozess wirklich bösartig ist, ihm aber nicht wirklich vertrauen oder ein möglicherweise verdächtiges Verhalten beobachten, ist diese Option eine sichere Alternative zur Quarantäne.

Speicherort öffnen

Mithilfe dieser Option können Sie überprüfen, wo genau eine Datei gespeichert ist. Wenn beispielsweise ein angeblicher Systemprozess, der normalerweise im System32-Ordner liegt, plötzlich auch im Ordner „Dokumente“ auftaucht, handelt es sich höchstwahrscheinlich um eine Malware. Erfahrene Anwender können diese Option verwenden, um Bedrohungen manuell zu entfernen.

Dateieigenschaften

In den Dateieigenschaften finden Sie typische Informationen, wie die Dateigröße oder den Dateityp. Diese Angaben sind eine nützliche Hilfe, um eine Datei als bösartig oder harmlos einzustufen. Hier können Sie nämlich auch den MD5-Hash einer jeden Datei einsehen und dann mit dem echten Hash abgleichen, der sich schnell online nachschlagen lässt. Der MD5-Hash ist eine Folge aus 32 Zeichen, die für jede Datei einzigartig ist. Mit ihm können Sie überprüfen, ob eine Datei manipuliert oder verändert wurde. Sollte er anders sein, handelt es sich höchstwahrscheinlich um eine bösartige Datei. Auch der Zeitpunkt, wann eine Datei das erste und letzte Mal aufgetaucht ist, kann Aufschluss über ihre Vertrauenswürdigkeit geben. Ist sie neu und noch nicht klassifiziert, sollte man ihr (theoretisch) nicht trauen.

Wie sollten Sie vorgehen, wenn Sie einen bösartigen Prozess finden?

Wenn ein Prozess als schädlich eingestuft wurde, wird er höchstwahrscheinlich in Echtzeit von der Emsisoft-Verhaltensanalyse blockiert. Alternativ können Sie bösartige aktive Programme auch über die Prozessliste unter Quarantäne stellen oder beenden. Wenn ein Programm vom Anti-Malware Network als bösartig klassifiziert wurde, sollten Sie die Bedrohung unter Quarantäne stellen.

Bei einem unbekannten Prozess ist es sicherer, ihn lediglich zu beenden, da es sich auch um eine harmlose Anwendung handeln könnte. Dann empfehlen wir, einen Scan mit Ihrem bevorzugten Sicherheitsprodukt durchzuführen, um sicherzustellen, dass Ihr Computer tatsächlich frei von Malware ist. Wenn Sie sich unsicher sind, wie Sie vorgehen sollten, können Sie gern auch unsere Experten zur Malware-Entfernung über unser Support-Forum befragen.

Fazit

Der Bereich „Verhaltensanalyse“ bietet jetzt neue Methoden, um mögliche Bedrohungen aufzuspüren. Über die Prozessliste können Sie eventuelle Bedrohungen aussieben und erhalten etliche Informationen, welche Programme auf Ihrem Computer ausgeführt werden. Sollte ein bösartiger Prozess gefunden werden, können Sie ihn mithilfe der Optionen „Prozess beenden“ und „Programm unter Quarantäne stellen“ aus dem Speicher entfernen. Darüber hinaus können Sie mithilfe von Anwendungsregeln festlegen, wie die Verhaltensanalyse bei bestimmten Anwendungen und Aktivitäten vorgehen soll. Mit den Optionen der Verhaltensanalyse holen Sie noch mehr aus Ihrem Emsisoft-Schutz heraus.

Wir wünschen eine schöne (Malware-freie) Zeit.

Übersetzung: Doreen Schäfer