Emsisoft veröffentlicht kostenlosen Decrypter für OpenToYou-Ransomware

Fabian Wosar, CTO und Sicherheitsforscher von Emsisoft, hat einen Decrypter für die neu entdeckte OpenToYou-Ransomware entwickelt. Opfer der Malware können jetzt ihre Dateien ohne Lösegeldzahlung wieder entschlüsseln.

Der Name der Ransomware wurde der E-Mail-Adresse entnommen, über die die Zahlung erfolgen soll ([email protected]) und die auch als Dateierweiterung ([email protected]) für die verschlüsselten Dateien dient.

Funktionsweise von OpenToYou

Gelangt die Ransomware auf einen Computer, erstellt sie eine Kennwortzeichenfolge. Mithilfe von SHA-1 wird dann aus dem Kennwort ein Verschlüsselungsschlüssel erstellt, über den anschließend mit dem RC4-Algorithmus die Dateien des Opfers verschlüsselt werden.

Die Ransomware zielt bei der Verschlüsselung auf die folgenden 242 Dateitypen ab:

*.3ds, *.3fr, *.4db, *.7z, *.7zip, *.accdb, *.accdt, *.aes, *.ai, *.apk, *.arch00, *.arj, *.arw, *.asset, *.avi, *.bar, *.bay, *.bc6, *.bc7, *.big, *.bik, *.bkf, *.bkp, *.blob, *.bpw, *.bsa, *.cas, *.cdr, *.cer, *.cfr, *.cr2, *.crp, *.crt, *.crw, *.css, *.csv, *.d3dbsp, *.das, *.dazip, *.db0, *.dba, *.dbf, *.dbx, *.dcr, *.der, *.desc, *.dmp, *.dng, *.doc, *.docm, *.docx, *.dot, *.dotm, *.dotx, *.dwfx, *.dwg, *.dwk, *.dxf, *.dxg, *.eml, *.epk, *.eps, *.erf, *.esm, *.ff, *.flv, *.forge, *.fos, *.fpk, *.fsh, *.gdb, *.gho, *.gpg, *.gxk, *.hkdb, *.hkx, *.hplg, *.hvpl, *.ibank, *.icxs, *.idx, *.ifx, *.indd, *.iso, *.itdb, *.itl, *.itm, *.iwd, *.iwi, *.jpe, *.jpeg, *.jpg, *.js, *.kdb, *.kdbx, *.kdc, *.key, *.kf, *.ksd, *.layout, *.lbf, *.litemod, *.lrf, *.ltx, *.lvl, *.m2, *.m3u, *.m4a, *.map, *.max, *.mcmeta, *.mdb, *.mdbackup, *.mddata, *.mdf, *.mef, *.menu, *.mlx, *.mov, *.mp3, *.mp4, *.mpd, *.mpp, *.mpqge, *.mrwref, *.myo, *.nba, *.nbf, *.ncf, *.nrw, *.nsf, *.ntl, *.nv2, *.odb, *.odc, *.odm, *.odp, *.ods, *.odt, *.ofx, *.orf, *.p12, *.p7b, *.p7c, *.pak, *.pdb, *.pdd, *.pdf, *.pef, *.pem, *.pfx, *.pgp, *.pkpass, *.png, *.ppj, *.pps, *.ppsx, *.ppt, *.pptm, *.pptx, *.prproj, *.psd, *.psk, *.pst, *.psw, *.ptx, *.py, *.qba, *.qbb, *.qbo, *.qbw, *.qdf, *.qfx, *.qic, *.qif, *.raf, *.rar, *.raw, *.rb, *.re4, *.rgss3a, *.rim, *.rofl, *.rtf, *.rw2, *.rwl, *.saj, *.sav, *.sb, *.sdf, *.sid, *.sidd, *.sidn, *.sie, *.sis, *.sko, *.slm, *.snx, *.sql, *.sr2, *.srf, *.srw, *.sum, *.svg, *.sxc, *.syncdb, *.t12, *.t13, *.tar, *.tax, *.tbl, *.tib, *.tor, *.txt, *.upk, *.vcf, *.vdf, *.vfs0, *.vpk, *.vpp_pc, *.vtf, *.w3x, *.wallet, *.wb2, *.wdb, *.wma, *.wmo, *.wmv, *.wotreplay, *.wpd, *.wps, *.x3f, *.xf, *.xlk, *.xls, *.xlsb, *.xlsm, *.xlsx, *.xml, *.xxx, *.zip, *.ztmp

Hinweis: OpenToYou verschlüsselt auch Dateien ohne Endung.

Die Dateien werden auf allen Laufwerken gesperrt, wobei folgende Ordner ausgelassen werden:

C:\$Recycle.Bin C:\Logs C:\Users\All Users C:\Windows C:\ProgramData C:\Program Files C:\Program Files (x86) C:\nvidia C:\intel C:\Boot C:\bootmgr C:\PerfLogs C:\Drivers C:\MSOCache C:\Program instal %USERPROFILE%\AppData

In diese Liste der OpenToYou-Entwickler hat sich jedoch ein Fehler geschlichen: „C:\bootmgr“ ist nämlich kein Ordner, sondern eine Datei.

Dieser Ausrutscher sorgt jedoch dafür, dass die Ransomware auf Windows-Arbeitsstationen, die zum Starten den MBR verwenden, das Startladeprogramm „bootmgr“ verschlüsselt. Dadurch lässt sich der Computer dieser Opfer unglücklicherweise beim nächsten Hochfahren nicht mehr starten.

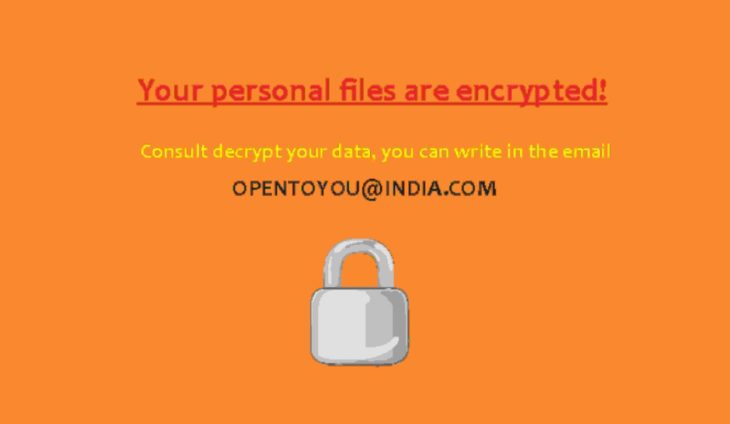

Nach Abschluss des Verschlüsselungsvorgangs ersetzt die Ransomware den Desktophintergrund mit folgendem Bild:

Gleichzeitig wird auf dem Desktop des Benutzers die Datei „!!!.txt“ gespeichert. Diese Datei enthält eine schriftliche Version der Lösegeldforderung wie unten nachgestellt:

Your files are encrypted!

To decrypt write on email – [email protected]

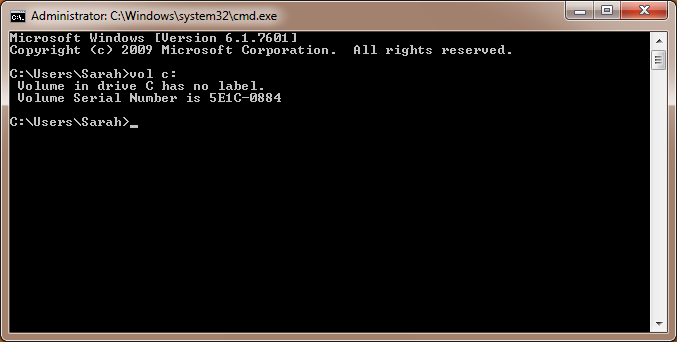

Identification key – 5E1C0884

(Ihre Dateien wurden verschlüsselt. / Schreiben Sie zum Entschlüsseln eine E-Mail an [email protected] / Identifikationsschlüssel 5E1C0884)

Die Nummer „5E1C0884“ in der Mitteilung ist die ID des Opfers, die es per E-Mail an den Ransomware-Entwickler schicken soll. Dabei handelt es sich um die Volumeseriennummer des C-Laufwerks auf dem Computer.

Zum Zeitpunkt dieses Artikels scheint sich die Ransomware noch in Entwicklung zu befinden. Die Vermutung ist darin begründet, dass der Ordner „C:\Logs\“ zum Speichern von temporären Dateien und Debugdaten angelegt wird.

Der Inhalt des Ordners ist immer derselbe und anhand seiner Existenz ist die frühzeitige Erkennung einer Infektion mit OpenToYou möglich.

C:\Logs\1.bmp (das Desktophintergrundbild) C:\Logs\1.jpg (das Desktophintergrundbild) C:\Logs\AllFilesList.ini C:\Logs\Log.ansi.txt C:\Logs\Log.UTF-16LE.txt

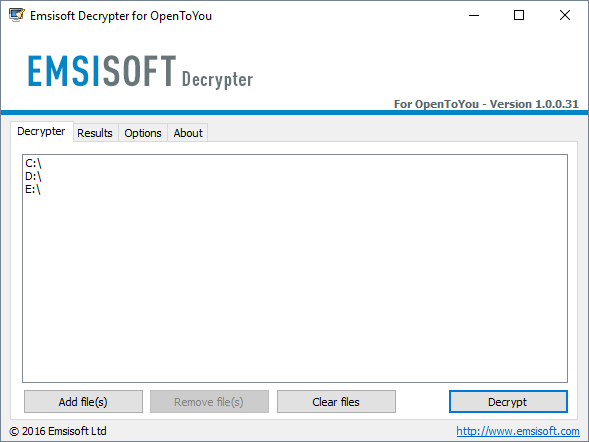

Von dieser Ransomware betroffene Opfer können ihre Daten mithilfe des OpenToYou-Decrypters von Emsisoft wiederherstellen, der auf unserer Website heruntergeladen werden kann.

Es ist keinesfalls unüblich, dass noch in Entwicklung befindliche Ransomware analysiert und entschlüsselt werden kann, bevor sie über Spam oder sogenanntes Malvertising (Verbreitung von Malware über Werbung) verteilt wird. Sollten Sie von einer Version dieser Ransomware betroffen sein, zögern Sie nicht, die Emsisoft-Forscher um Hilfe zu bitten.

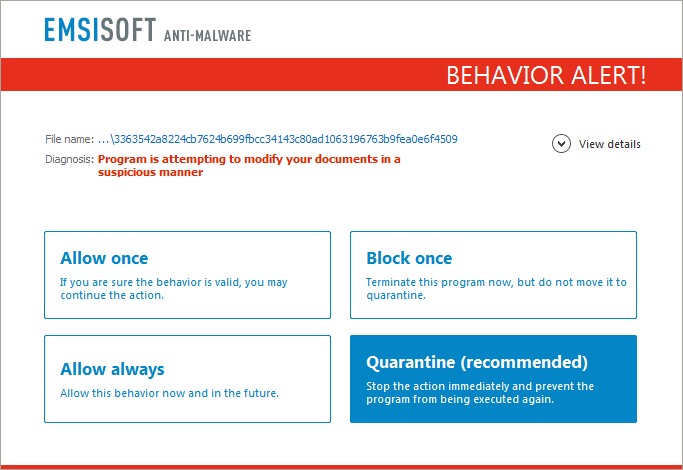

Anwender, die Emsisoft Anti-Malware oder Emsisoft Internet Security verwenden, werden vor dieser Bedrohung mithilfe der Emsisoft-Technologie zur Verhaltensanalyse geschützt:

Dieser Blog-Artikel basiert auf einem Beispiel der OpenToYou-Ransomware mit dem folgenden SHA-256-Hash: 3363542a8224cb7624b699fbcc34143c80ad1063196763b9fea0e6f45091454c.

Dieser Blog-Artikel basiert auf einem Beispiel der OpenToYou-Ransomware mit dem folgenden SHA-256-Hash: 3363542a8224cb7624b699fbcc34143c80ad1063196763b9fea0e6f45091454c.

Übersetzt von Doreen Schäfer