Emsisoft veröffentlicht kostenlosen Decrypter für Globe3-Ransomware

Fabian Wosar, CTO und Forscher bei Emsisoft, hat eine neue Version des Emsisoft-Decrypters für die Globe-Ransomware veröffentlicht. Damit lassen sich Dateien entschlüsseln, die der aktuellen Version der erstmals im Sommer 2016 in Erscheinung getretenen Schadsoftware zum Opfer gefallen sind.

Die auch als Globe2 bezeichnete Version 2 erschien bereits zwei Monate später im Oktober. Beide Varianten stellten für das Emsisoft-Team jedoch kein großes Hindernis dar. Bereits kurz nachdem es erste Infektionen mit Globe und Globe2 gab, konnten kostenlose Decrypter bereitgestellt werden.

In den Tagen des Jahreswechsels wurde das Emsisoft-Labor auf die neue Version Globe3 aufmerksam gemacht, die eine neue Vorgehensweise einsetzt.

Mit einem Ransomware-Generator erstellte Globe3-Beispiele

Wie bereits bei den vorherigen Versionen wurde der Binärcode von Globe3 mithilfe eines Generators erstellt. Dabei handelt es sich um eine Software, die das benutzerdefinierte Anpassen einer ausführbaren Malware-Datei automatisiert.

Die Hinterleute von Globe nutzen den Generator, um die verschiedenen Einstellungen zum Verhalten von Globe3 zu verfeinern, die ausführbaren Ransomware-Dateien abhängig vom gewünschten Ziel anzupassen, für den Angriff auf Unternehmen höhere Lösegeldforderungen festzulegen oder für die verschiedenen Spam-Kampagnen unterschiedliche Bitcoin-Adressen zu verwenden.

Da alle Globe3-Binärdateien eine Konfigurationsdatei enthielten, konnten leicht einige Funktionen identifiziert werden, die in der aktuellen Version des Globe-Ransomware-Generators verfügbar sind. (Ein Beispiel der Globe3-Konfigurationsdatei finden Sie hier.)

- [MELT] – Die ursprünglich ausgeführte Datei wird nach erfolgreichem Befall gelöscht.

- [TASKNAME] – Prozessname der Ransomware

- [AUTOEXEC] – Befehl, für Persistenz zu sorgen

- [PROFILE] – Befehl, zuerst das Benutzerprofil zu verschlüsseln

- [DRIVES] – Befehl, alle verbundenen Laufwerke zu verschlüsseln

- [SHARES] – Befehl, Netzwerkfreigaben zu suchen und zu verschlüsseln

- [NAMES] – Befehl, Dateinamen zu verschlüsseln und die ursprünglichen Dateinamen zu verstecken

- [EXTENSION] – die Dateierweiterungen, die an den Namen der verschlüsselten Dateien anzuhängen sind

- [TARGETS] – Liste der zu verschlüsselnden Dateitypen

- [MESSAGE] – Lösegeldforderung (unterstützt HTML-Code). Hier werden von den Kriminellen auch die Bitcoin-Adressen und die Höhe des Lösegeldes festgelegt.

- [N] und [E] – RSA-Schlüsselparameter, die zum Verschlüsseln des AES-Schlüssels verwendet werden

- Darüber hinaus gibt es Optionen, mit denen der Angreifer das Hintergrundbild und den Namen der Lösegeldforderung festlegen kann.

Wie Sie sehen, können alle Personen, die Zugriff auf den Generator haben, höchst unterschiedliche Versionen von Globe3 erstellen.

Basierend auf den vom Emsisoft-Team gesammelten Informationen, die bei der Veröffentlichung dieses Artikels vorliegen, können Anwender einen Globe3-Befall anhand der zwei am häufigsten verwendeten Dateierweiterungen erkennen: .decrypt2017 und .hnumkhotep.

Unabhängig davon können Sie auch die Dienste von ID-Ransomware oder Crypto Sheriff verwenden, um auf eine Infektion mit Globe3 zu überprüfen.

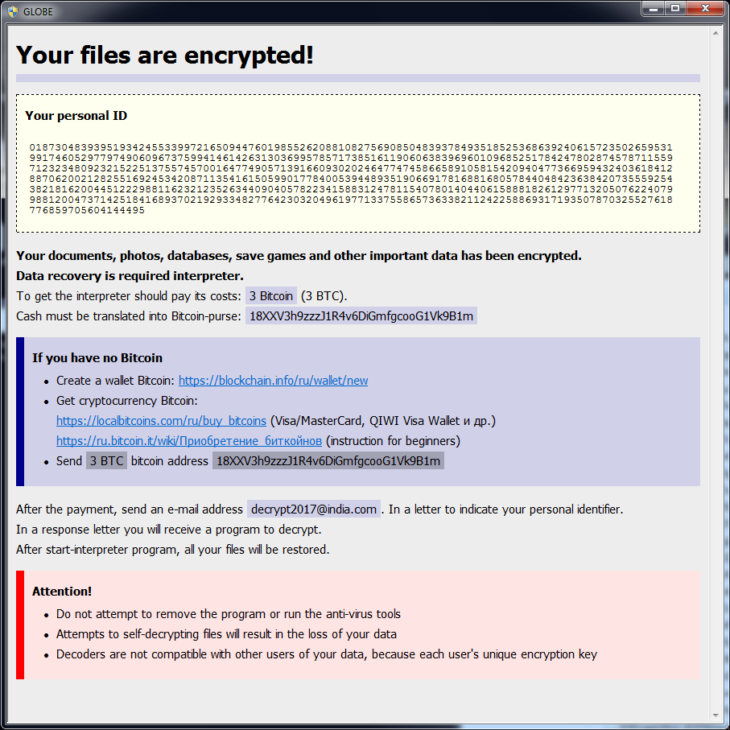

Die von der Ransomware hinterlassene Lösegeldforderung trägt meistens den Namen „How To Recover Encrypted Files.hta“. Ein Beispiel dafür sehen Sie im Folgenden:

Der größte Unterschied zu den vorherigen zwei Globe-Versionen ist das Niveau der Verschlüsselung. Während die erste Globe-Variante den Blowfish-Verschlüsselungsalgorithmus und Globe2 RC4 und RC4 mit XOR einsetzte, baut Globe3 auf das leistungsstarke symmetrische Verschlüsselungsverfahren AES-256.

Wir werden Ihnen nicht verraten, wie unser Laborteam einen Weg zum Wiederherstellen der von Globe3 verschlüsselten Dateien gefunden hat. Der jetzt veröffentlichte Decrypter unterstützt jedoch alle möglichen Varianten, die über den Globe3-Generator erstellt werden können.

Ein Fehler in der Ransomware sorgt allerdings dafür, dass Dateien kleiner als 64 kB in der verschlüsselten Version 15 B größer sind als das Original. Das liegt daran, dass die Dateigröße auf die nächste 16-Byte-Grenze aufgerundet wird, ohne die ursprüngliche Dateigröße zu speichern.

Für die meisten Dateiformate stellt das höchstwahrscheinlich kein Problem dar. Sollten Anwendungen jedoch Fehler aufgrund eines beschädigten Dateiformates anzeigen, müssen eventuell nachgestellte 0-Byte-Zeichen am Ende der wiederhergestellten Datei mithilfe eines Hex-Editors manuell entfernt werden.

Von Globe3 betroffene Anwender können sich den Decrypter hier kostenlos herunterladen. Obwohl diese Globe-Varianten nicht mehr aktiv verteilt werden, stehen auch Decrypter für Globe und Globe2 zur Verfügung, falls doch noch Dateien mit diesen Versionen verschlüsselt sein sollten.

Dieser Blog-Artikel basiert auf einem Beispiel der Globe3-Ransomware mit dem folgenden SHA-256-Hash: f2e0199eb54e3e51cd8ff11aa5b1ae0ef823cfd7b91e24d27c6bafa38c86cae0.

Übersetzt von Doreen Schäfer