Und täglich grüßt neue Ransomware: Spora

Mit wöchentlich neu hinzukommenden Familien ist und bleibt Ransomware eine wachsende Bedrohung. Die Forscher von Emsisoft sind häufig an der Entdeckung und Analyse neuer Schädlinge beteiligt. Da ist auch Ransomware keine Ausnahme. Eine ursprünglich auf ID Ransomware früher am Tag gemachte Entdeckung weckte aufgrund ihrer einzigartigen Merkmale und der zugegeben professionellen Umsetzung und Aufmachung unsere Aufmerksamkeit: Spora. Wir werden uns nicht nur mit ihrer Funktionsweise befassen, sondern auch das ausgeklügelte Geschäftsmodell dahinter beleuchten und Ihnen Tipps geben, wie Sie sich vor dieser neuen Ransomware-Familie schützen können.

Hier kommt Spora

Spora ist in der Programmiersprache C geschrieben und mit dem für ausführbare Dateien ausgelegten Packprogramm UPX komprimiert. Im Gegensatz zu anderen Ransomware-Familien benennt diese Familie die verschlüsselten Dateien nicht um. Ihr lassen sich also keine bestimmten Dateiendungen zuordnen. Sobald das Programm ein System infiziert hat, legt es eine HTML-basierte Datei, die eine auf Russisch verfasste und gut gestaltete Lösegeldforderung enthält, sowie eine .KEY-Datei ab. Der Basisname beider Dateien entspricht dabei der Benutzer-ID, die die Ransomware jedem Benutzer zuweist.

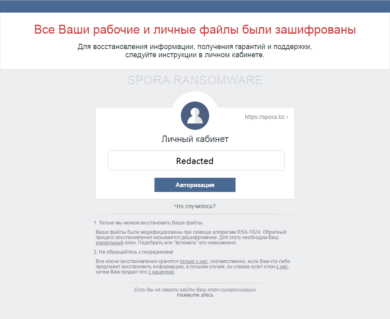

Wenn Sie dann nach Eingabe Ihrer ID auf die große Schaltfläche klicken, werden Sie auf die Website der Kriminellen weitergeleitet:

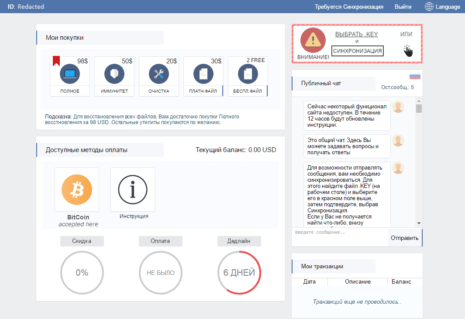

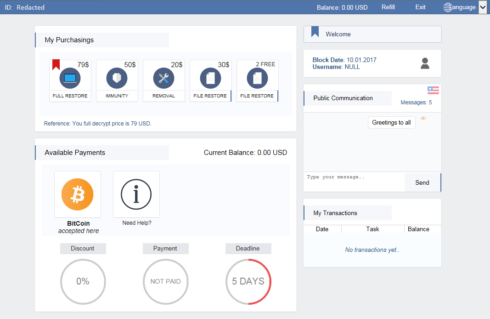

Einige Dinge sind uns sofort aufgefallen: Zum einen ist die Aufmachung und Benutzeroberfläche sehr professionell, fast schon stilvoll gestaltet. Zweitens, und das ist eher untypisch für Ransomware, ist das Lösegeld verhältnismäßig niedrig. Darauf gehen wir aber später noch einmal ein. Ebenfalls interessant ist, dass die Ransomware den Opfern verschiedene „Pakete“ anbietet. Sie können wählen, ob Sie nur die Dateien wiederherstellen oder – gegen einen Aufpreis – auch für das Entfernen der Ransomware und einen Schutz vor zukünftigen Angriffen bezahlen möchten. Das macht Spora einzigartig, da wir so etwas noch nie zuvor gesehen haben. Eine weitere ungewöhnliche Eigenart: Die Website verfügt über ein Chatfenster, über das Sie mit den Kriminellen kommunizieren können. Nach unserer bisherigen Einschätzung scheinen diese auch recht schnell zu antworten.

Wie gelangt die Spora-Ransomware auf den Computer?

Derzeit hat es Spora hauptsächlich auf russische Anwender abgesehen, indem sie sich als eine Rechnung von 1C ausgibt, einem in Russland und den ehemaligen UdSSR-Ländern bekannten Softwarehersteller. Der aktuelle Dateiname lautet „Скан-копия _ 10 января 2017г. Составлено и подписано главным бухгалтером. Экспорт из 1С.a01e743_рdf.hta“ (übersetzt soviel wie „Scan-Kopie _ 10 Januar 2017. Verfasst und unterzeichnet vom Hauptbuchhalter. Exportiert aus 1C.a01e743_pdf.hta“). Durch die doppelte Erweiterung soll das Opfer glauben, dass es sich nur um eine weitere PDF-Rechnung handelt, wobei es tatsächlich jedoch eine HTA-Datei ist.

HTA-Dateien sind sogenannte HTML-Anwendungen. Die Idee dahinter ist, dass jedem ermöglicht werden soll, eine Desktop-Anwendung in HTML und verschiedenen Programmiersprachen zu schreiben. Stellen Sie sich das Ganze wie eine Website in Ihrem Browser vor, jedoch ohne die Sicherheitsvorkehrungen, die sie daran hindern, etwas an Ihrem System zu ändern. Die zwei unter Windows von HTML-Anwendungen unterstützten Programmiersprachen sind JScript und VBScript. Spora verwendet beide.

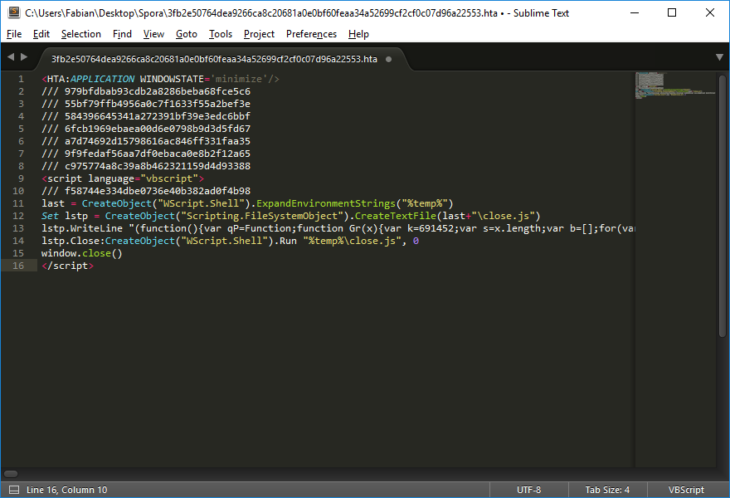

Doppelklickt der Anwender auf die HTA-Datei, wird unter %TEMP% die neue Datei close.js angelegt, in die dann ein codiertes Skript geschrieben wird. Zu guter Letzt wird die JScript-Datei ausgeführt:

Inhalt des HTA-Downloadprogramms

Der JScript-Code wird mithilfe von eigenen Algorithmen und CryptoJS verschlüsselt und verschleiert, damit er nicht aufgespürt werden kann. Wird die Verschleierung entfernt, bleibt ein langer mit BASE64 verschlüsselter String übrig, der den ausführbaren Code der Malware enthält. Das Skript dient dazu, diesen String zu entschlüsseln und die folgenden zwei Dateien im %TEMP%-Verzeichnis des Benutzers abzulegen:

- doc_6d518e.docx

- 81063163ded.exe

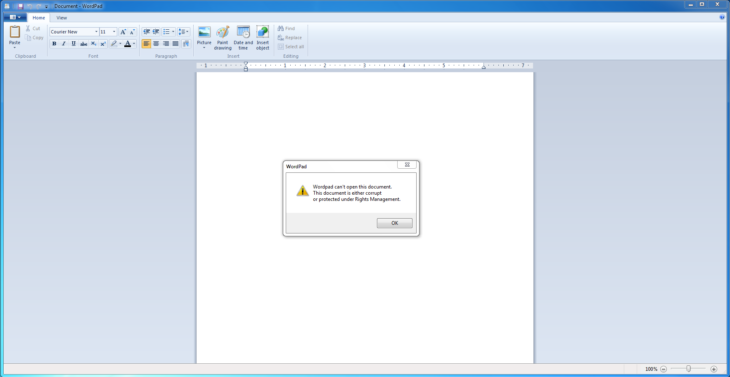

Anschließend versucht das Skript, die beiden Dateien zu öffnen oder auszuführen, und wird dann beendet. Bei der ersten Datei handelt es sich um ein Dokument, das ungültige Daten enthält, wodurch WordPad oder Word beim Öffnen eine Fehlermeldung ausgeben:

Angeblich beschädigtes Dokument

Wir glauben, dass dieses Verhalten beabsichtigt ist, um vorzutäuschen, dass die Datei während der Übertragung beschädigt wurde, und damit davon abzulenken, dass es die Datei gar nicht gibt. Das beschädigte Dokument minimiert auch eventuelle Zweifel an der schädlichen HTA-Datei, die gerade ausgeführt wurde. Die zweite Datei ist die eigentliche Ransomware, die nun die Daten verschlüsselt.

Schlüsselgenerierung und Verschlüsselung in Spora

Zum Verschlüsseln der Daten seiner Opfer setzt Spora eine Mischung aus RSA und AES ein. Für eine einfachere Verschlüsselung auf dem System wird die Windows CryptoAPI verwendet. Sobald Spora auf den Rechner gelangt, wird zunächst der in der ausführbaren Malware-Datei enthaltene öffentliche RSA-Schlüssel des Malware-Entwicklers mit einem vordefinierten AES-Schlüssel entschlüsselt. Wurde dieser erfolgreich importiert, wird ein neues 1024-Bit-RSA-Schlüsselpaar (nennen wir es RSA-Schlüsselpaar des Opfers) erstellt, das aus einem privaten und einem öffentlichen Schlüssel besteht. Außerdem wird ein AES-256-Schlüssel generiert, der den privaten RSA-Schlüssel des Opfers verschlüsselt. Anschließend wird wiederum der verwendete AES-Schlüssel mit dem öffentlichen RSA-Schlüssel des Entwicklers verschlüsselt. Diese codierten Schlüsseldaten werden dann mit weiteren Informationen in der .KEY-Datei gespeichert.

Für jede jetzt auf dem System zu verschlüsselnde Datei generiert Spora einen individuellen AES-256-Schlüssel. Damit werden jeweils bis zu 5 MB am Anfang jeder Datei verschlüsselt. Der dateispezifische Schlüssel wird nun mit dem öffentlichen RSA-Schlüssel des Opfers verschlüsselt und dann an die verschlüsselte Datei angehangen.

Das erscheint auf den ersten Blick sehr verworren. Es ermöglicht dem Malware-Entwickler jedoch ein Vorgehen, das ohne Befehls- und Steuerserver auskommt, mit dem die Malware während des Befalls kommunizieren müsste und der funktionsuntüchtig gemacht werden könnte. Spora kann also ganz ohne Internetverbindung verschlüsseln. Es vermeidet auch Schwächen anderer Ransomware-Familien, wie DMA Locker 3.0. Hier wird der öffentliche Schlüssel des Malware-Programmierers zum Verschlüsseln der dateispezifischen Schlüssel verwendet, wodurch der Decrypter eines Opfers auch für alle anderen Opfer derselben Kampagne funktioniert.

Nach der Auswertung der Funktionsweise von Spora ist leider festzustellen, dass die verschlüsselten Dateien ohne Zugriff auf den privaten Schlüssel des Malware-Entwicklers nicht wiederhergestellt werden können.

Sag mir, wer du bist, und ich sage dir, wie viel du zahlen musst.

Spora ist also in der Tat in vielerlei Hinsicht einzigartig. Die Entwickler haben nicht nur ihr Verschlüsselungsverfahren auf Anhieb richtig hinbekommen (was in der heutigen Ransomware-Welt, wo selbst umfangreiche Profi-Kampagnen wie Cerber in den ersten Versionen gravierende Sicherheitslücken hatten, nicht selbstverständlich ist), sondern auch ein einzigartiges Preismodell entwickelt, wie viel jedes Opfer zu zahlen hat.

Wie bereits zuvor erwähnt enthält die von der Ransomware erstellte .KEY-Datei neben dem privaten RSA-Schlüssel des Opfers noch weitere Informationen:

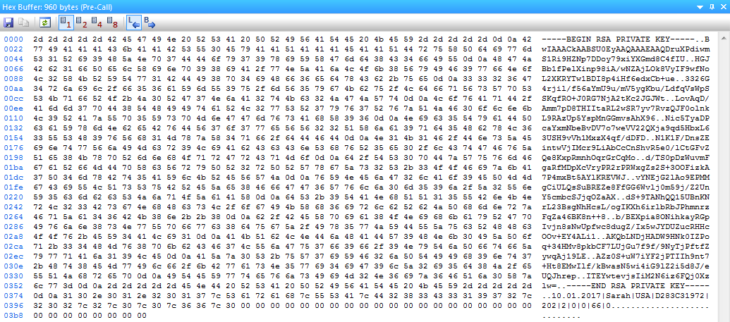

Unverschlüsselter Inhalt einer .KEY-Datei

Der private RSA-Schlüssel, dessen Bedeutung wir bereits erläutert haben, ist sofort erkennbar. Wir möchten Sie jedoch auf die zusätzlichen Informationen am Ende hinweisen. Nach dem Schlüssel stehen das Datum, wann die Infektion stattfand, der Benutzername des Opfers und das Gebietsschema des infizierten Systems. Der nächste Wert ist eine vordefinierte Kennung, die für alle Opfer gleich ist, die mit demselben von uns analysierten Spora-Beispiel befallen wurden. Wir sind daher relativ zuversichtlich, dass diese Kennung als Kampagnen-ID verwendet wird, um die Wirksamkeit der unterschiedlichen Kampagnen und die möglichen Auszahlungen an die für die Kampagnen verantwortlichen Partner nachzuvollziehen. Das lässt den Schluss zu, dass Spora als Ransomware-as-a-Service angeboten wird.

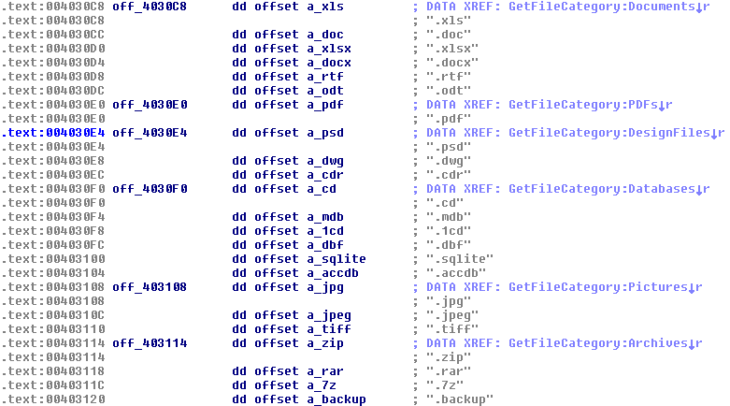

Die folgenden sechs Zahlenwerte sind besonders interessant. Bei der Auswahl von zu verschlüsselnden Zielen sortiert Spora sie anhand ihrer Dateiendung in eine von sechs Kategorien:

Von Spora festgelegte Kategorien für Dateitypen

Diese Statistik wird dann als Teil des sechsstelligen Wertes in die .KEY-Datei integriert. Darüber hinaus ist sie ausschlaggebend dafür, wie viel der Malware-Entwickler als Lösegeld verlangt. Wir haben eine derartig opferspezifische Preisgestaltung bereits in zielgerichteten Angriffen per RDP beobachten können. Die Angreifer überprüfen dabei vor dem Verschlüsseln, wem der Server gehört und welche Dateien darauf gespeichert sind. Spora geht jedoch noch einen Schritt weiter: Die Taktik wird nicht nur für eine massenhafte Nutzung aufbereitet, sondern auch vollständig automatisiert. Damit erklärt sich auch, weshalb der Preis für unsere Testsysteme so gering war, denn darauf waren kaum Dateien gespeichert, die der Malware-Entwickler als wertvoll erachten würde.

Anhand des Inhalts des .KEY-Blocks und der Statistik wird außerdem die ID erstellt, die der Benutzer beim erstmaligen Zugriff auf die Website eingeben muss. Eine typische ID könnte so aussehen:

US741-85RZR-TRTZT-ZTFFT-ZYYYY

Spora-IDs bestehen immer aus Blocks zu je fünf Zeichen, die durch einen Bindestrich unterteilt sind. Die ersten beiden Zeichen (US) sind der zweistellige Ländercode des Gebietsschemas. Die nächsten fünf Zeichen (75185) sind die ersten fünf Zeichen des MD5-Hashwerts, der über den unverschlüsselten Inhalt der .KEY-Datei berechnet wurde. Die anschließenden Buchstaben (RZRTRTZTZTFFTZYYYY) sind der mit einer einfachen monoalphabetischen Substitution codierte Statistik-String. Das Verkettungszeichen (|) wird durch den Buchstaben T ersetzt. Die anderen Substitutionen können dem folgenden Codefragment entnommen werden.

Substitutionstabelle, die von Spora zum Codieren der Statistik für die Benutzer-ID verwendet wird

Sollte der letzte Block nicht auf fünf Zeichen kommen, wird er mit dem Buchstaben Y aufgefüllt. Dadurch ist es allein mithilfe der ID möglich, die Anzahl der von Spora verschlüsselten Dateien nachzuvollziehen. Wir arbeiten derzeit mit Plattformen wie „ID Ransomware“ und „No More Ransom“ zusammen, um anhand der in den hochgeladenen Lösegeldforderungen enthaltenen Kennungen Statistiken zu sammeln.

Wie können Sie sich vor Spora schützen?

Wie in unserem Artikel über Ransomware erläutert, ist der beste Schutz immer noch eine zuverlässige und bewährte Sicherungsstrategie. Das gilt umso mehr für Ransomware-Familien wie Spora, bei denen die Verschlüsselung sehr sicher ist und die Daten nur über den Ransomware-Entwickler wiederhergestellt werden können. Sie werden sich freuen zu erfahren, dass sich neben den regelmäßigen Sicherungen auch die von Emsisoft Anti-Malware und Emsisoft Internet Security eingesetzte Verhaltensanalyse als eine wirkungsvolle Verteidigung erwiesen hat. Die Ransomware wurde erkannt, bevor die Datei ausgeführt werden konnte. Damit sind unsere Benutzer selbst ohne Signaturen neben Hunderten anderen Ransomware-Familien nun auch vor diesem Schädling sicher.

Benutzer von Emsisoft Anti-Malware und Emsisoft Internet Security sind durch die Verhaltensanalyse vor Spora und anderen Ransomware-Familien geschützt – egal, ob sie JScript oder anderen ausführbaren Code verwenden.

Ransomware ist eine der größten Bedrohungen des vergangenen Jahres und wir werden auch 2017 unser Möglichstes tun, um unsere Benutzer wie bisher optimal zu schützen.

Übersetzt von Doreen Schäfer