Analyse der Petya-Ransomware: Wie der Angriff ablief

Aus der Asche von WannaCry ist eine neue Bedrohung entstiegen: Petya. Die am 27. Juni erstmals in Osteuropa aufgekommene Ransomware hat zunächst zahlreiche große Unternehmen in der Ukraine und Russland infiziert, bevor sie sich noch weiter ausbreiten konnte. Firmen in Südamerika, den USA und Asien berichten ebenfalls von umfangreichen Störungen durch den Schädling, der mitunter auch als NotPetya bezeichnet wird.

Das wohl überraschendste an dem Ausbruch ist, dass Petya denselben NSA-Exploit nutzt wie WannaCry. Werden die Ratschläge von IT-Sicherheitsexperten befolgt und die neuesten Sicherheitspatches von Microsoft installiert, lässt sich diese Sicherheitslücke sehr einfach beheben. Angesichts der starken Auswirkungen und großen Infektionsrate von Petya scheint es, als hätten viele Unternehmen keinerlei Vorsichtsmaßnahmen ergriffen, wodurch sie unvorbereitet und entsprechend angreifbar waren.

Auch wenn wir Mitleid für die Opfer von Petya empfinden, müssen wir den Angriff zugleich auch als abschreckendes Beispiel sehen. In diesem Artikel werden wir Ihnen ausführlich erläutern, wie sich Petya verbreitete, welche Auswirkungen es auf die betroffenen Unternehmen hatte und wie Sie Ihren Computer schützen können.

Rückblick: Was ist Petya?

Was Ransomware angeht, ist Petya fast schon einzigartig. Die aktuelle Version wurde basierend auf der im März 2016 kursierenden Petya-Ransomware entwickelt. Sie installiert also ein eigenes Betriebssystem und verschlüsselt beim Hochfahren die Struktur des Dateisystems, wodurch Benutzern wirkungsvoll der Zugriff auf ihren Computer verwehrt wird.

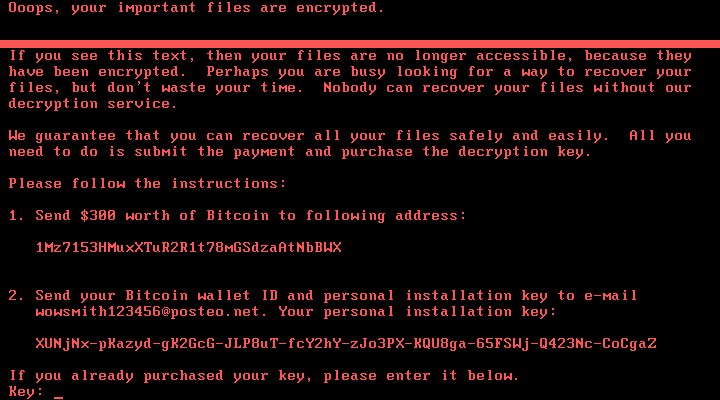

Nachdem das System als CHKDSK-Überprüfung getarnt infiziert wurde, zeigt Petya eine Lösegeldforderung an, laut der zum Entschlüsseln der Dateien und Wiederherstellen des Zugriffs auf den Computer 300 USD in Form von Bitcoin bezahlt werden müssen. Es verbreitet sich ähnlich wie WannaCry, wobei es mit dem Internet verbundene Systeme sucht, bei denen das SMBv1-Protokoll aktiviert ist und die noch nicht mit dem MS17-010-Patch aktualisiert wurden.

Mehr Informationen über die Verschlüsselungsmethoden von Petya finden Sie in unserem Blogartikel über den eigentlichen Ausbruch.

Was ist der Zweck von Petya?

Seit dem Ausbruch sind mehr Informationen über den Zweck des Petya-Angriffs bekannt geworden. Zunächst schien es, als wäre Petya schlicht dazu entwickelt worden, den Cyberkriminellen so viel Geld wie möglich in die Kassen zu spülen.

Genauere Untersuchungen deuten jedoch darauf hin, dass der finanzielle Aspekt lediglich eine Ablenkung war. Ein einfaches, nachverfolgbares Bitcoin-Zahlungssystem und ein verletzlicher Kommunikationskanal (eine reguläre E-Mail-Adresse, die schnell vom Anbieter deaktiviert wurde) zeigen, dass die Lösegeldforderung nicht nachhaltig konzipiert war und damit eine langfristige Einnahmequelle höchstwahrscheinlich nicht das wahre Ziel war.

Die Hypothese bewahrheitete sich, als letztendlich lediglich vier Bitcoin (ungefähr 10.000 USD) in das mit dem Petya-Angriff verbundene Bitcoin-Konto eingezahlt worden waren. Zum Vergleich: Die Kriminellen hinter WannaCry hatten Lösegeldzahlungen in Höhe von über 51 Bitcoin (über 130.000 USD) eingenommen, während der berüchtigte CryptoLocker von 2013/14 seine Opfer sogar um über 3 Millionen USD erleichtert hatte.

Wenn das Ziel von Petya jedoch nicht im Geldverdienen lag, wozu wurde es dann entwickelt? Wie viele andere IT-Experten auch glauben wir, dass Petya eigentlich eine als Ransomware getarnte zerstörerische Malware ist. Die Cyberkriminellen konnten also mit den Lösegeldzahlungen als Maske in den anvisierten Unternehmen – in diesem Fall vorrangig ukrainische Regierungseinrichtungen – weitreichende Störungen verursachen.

Wie begann der Petya-Angriff?

Es wird davon ausgegangen, dass der Petya-Angriff bei M.E.Doc begann, einem ukrainischen Unternehmen für Buchhaltungssoftware. Wie mehrere Quellen berichten, darunter auch Microsoft und die ukrainische Polizei, sei die Software des Anbieters während eines Updates mit Petya infiziert wurden. Als Kunden von M.E.Doc sich das Update herunterluden, wurden sie zwangsläufig ebenfalls mit der Ransomware infiziert, die sich dann schnell auf andere zumeist in der Ukrainer und Russland ansässige Unternehmen ausbreiten konnte.

„Offenbar waren hauptsächlich die Ukraine und Russland betroffen“, erläutert Sarah, eine Ransomware-Analystin bei Emsisoft.

„Interessant daran ist, dass die Ukraine in den vergangenen Monaten sehr häufig Ziel von Ransomware war.“

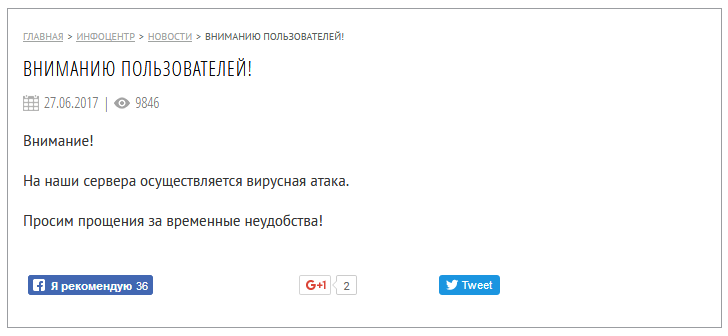

Am 27. Juni veröffentlichte M.E.Doc eine Mitteilung, in der die Beteiligung am Ausbruch bestätigt wurde:

„Achtung!

Über unsere Server läuft ein Virus-Angriff.

Bitte entschuldigen Sie die vorübergehenden Unannehmlichkeiten!“

(Übersetzung)

Der Beitrag wurde jedoch später zurückgezogen und das Unternehmen bestritt, dass seine Server in irgendeiner Form für die Petya-Verbreitung verantwortlich waren. Interessanterweise war das nicht das erste Mal, dass M.E.Doc in einen Malware-Vorfall verwickelt war. Berichten zufolge wurde im Mai dieses Jahres die XData-Ransomware, die in der Ukraine eine breite Spur der Verwüstung hinterlassen hatte, auf den Firmenservern gefunden.

Unabhängig von M.E.Docs Verstrickung in den Petya-Ausbruch bleibt die Tatsache, dass die Erstausbreitung sehr schnell erfolgte und IT-Spezialisten schwerwiegende Störungen voraussagten. Diese Vorhersagen stellten sich glücklicherweise als falsch heraus, als der Angriff innerhalb von 24 Stunden schnell wieder verebbte – nachdem jedoch bereits weltweit über 2000 Systeme infiziert worden waren.

Welche Unternehmen waren von dem Petya-Cyberangriff betroffen?

- Ukrainische Regierung, Banken, Nuklearanlage in Tschernobyl

Wie bereits erwähnt war die Ukraine von dem Angriff am schwersten betroffen. Banken, Flughäfen, Flugzeughersteller und eine Reihe von Regierungseinrichtungen wurden aufgrund der Ransomware zum Stillstand gebracht, als IT-Sicherheitsteams versuchten, die Auswirkungen der Störung zu minimieren und den Zugang zu den Systemen wiederherzustellen.

„Nach diesem Cyberangriff haben Banken immer noch mit Problemen in ihrem regulären Geschäftsbetrieb sowie bei den Kundendienstleistungen zu kämpfen“, berichtet die ukrainische Zentralbank laut Zitat der New York Times.

Auch die Computer der Nuklearanlage in Tschernobyl mussten heruntergefahren werden, als Mitarbeiter Spuren der Ransomware im Netzwerk entdeckten. Schichtleiter Vladimir Ilchuk betont jedoch, dass kein Strahlungsrisiko bestand.

- Rosneft (Russland)

Die Server von Russlands größtem Ölproduzenten Rosneft waren ebenfalls beeinträchtigt und die Website des Unternehmens musste offline genommen werden. Durch den Wechsel zu einem Ersatzsystem konnte die Ölproduktion jedoch mit minimalen Störungen fortgesetzt werden.

- Cadbury (Australien)

Auch wenn sich die Petya-Infektionen hauptsächlich auf Osteuropa konzentrierten, konnte sich die Ransomware ihren Weg auch noch weit darüber hinaus bahnen. In der Nacht des 27. Juni musste Cadbury, eine Schokoladenfabrik im australischen Hobart, den Betrieb einstellen, nachdem den Bedienern auf ihren Computern die Petya-Lösegeldforderung angezeigt wurde.

Ransomware attack comes to Tasmania. This is what Cadbury's Hobart computers look like since 9:30pm #ransomware pic.twitter.com/tZIC16oQNH

— Leon Compton (@LeonCompton) June 27, 2017

- Maersk (Dänemark)

Der dänische Logistikriese Maersk, das wohl größte Transportunternehmen weltweit, bestätigte ebenfalls weitreichende Computerausfälle aufgrund von Petya. Dabei waren viele Bereiche des Unternehmens betroffen, wie der Containertransport, die Öl- und Gasproduktion, Bohrungen, Schlepperdienste und der Betrieb von Öltankern.

„Wir können bestätigen, dass die IT-Systeme von Maersk an mehreren Standorten und Geschäftsbereichen wegen einem Cyberangriff ausgefallen sind“, sagte ein Sprecher von Maersk laut Fortune.

- WPP, Saint-Gobain und Merck (Vereinigtes Königreich, Frankreich und USA)

Das britische Werbeunternehmen WPP bestätigte ebenfalls, dass seine IT-Systeme mit Petya infiziert wurden und es daher zu Störungen kam. Auch Frankreich konnte der Malware nicht entgehen. Die auf Baumaterial spezialisierte Firma Saint-Gobain berichtete von einem Angriff und hatte zur Vermeidung weiterer Infektionen sein Netzwerk offline genommen. Auf der anderen Seite des Atlantiks wurde der US-amerikanische Pharmakonzern Merck von Malware getroffen, die seitens des Unternehmens nur zögerlich als Petya bestätigt wurde.

Was können wir von dem Petya-Angriff lernen?

Zunächst zeigt der Erfolg von Petya deutlich, dass viele Unternehmen Ransomware zu locker angehen, obwohl sie die Mittel haben, derartige Bedrohungen abzuwehren. Von Nuklearanlagen bis hin zu Schokoladenfabriken und alle anderen Industrien dazwischen – offensichtlich sahen sich viele Unternehmen und Regierungseinrichtungen nicht genötigt, die Expertenempfehlungen zu befolgen und die nach dem Ausbruch von WannaCry zur Verfügung gestellten Sicherungspatches zu installieren.

Gelernte Lektion: Werden Sie selbst aktiv. Legen Sie regelmäßig Sicherungen an, halten Sie Ihr Betriebssystem und Ihre Software auf dem neuesten Stand und hören Sie auf die Empfehlungen von IT-Sicherheitsexperten.

Petya hat uns außerdem gezeigt, dass Ransomware auch bei unschuldigen Dritten für erheblichen Schaden sorgen kann. Obwohl die Ukraine höchstwahrscheinlich das Hauptziel von Petya war, hat die Ransomware auch schnell weit außerhalb des Fokus‘ liegende Unternehmen infiziert und so auch in Europa, den USA und Australien für Chaos gesorgt.

Gelernte Lektion: Auch wenn Sie nicht das Ziel eines Ransomware-Angriffs sind, können Sie dennoch davon betroffen sein. Stellen Sie also sicher, dass Sie eine zuverlässige Anti-Malware-Lösung installiert haben, die Ransomware wirkungsvoll abwehren kann.

Hier bei Emsisoft haben wir uns zum Ziel gesetzt, umfangreiche IT-Sicherheitslösungen zu entwickeln, um Sie, Ihre Familie und Ihr Geschäft vor allen Formen vor Ransomware zu schützen. Im Gegensatz zu fast allen anderen Anti-Ransomware-Tools auf dem Markt können Emsisoft Anti-Malware und Emsisoft Internet Security den Schädling bereits abfangen, bevor er Ihre Dateien verschlüsselt – damit Sie sich Zeit, Geld und Nerven sparen können

Wir wünschen eine schöne (Malware-freie) Zeit!

Übersetzt von Doreen Schäfer