Fileless Malware: unsichtbare Bedrohung oder nur Panikmache?

Die Schlagzeilen zu Cybersicherheit wurden 2017 hauptsächlich von Ransomware dominiert. Doch in den vergangenen Monaten tauchte immer häufiger eine weitere Bedrohung auf: Fileless Malware.

Der hinterhältige und irreführende Schädling ist leider sehr wirksam und erfreut sich zunehmender Beliebtheit bei Cyberkriminellen, die statt roher Gewalt subtilere Methoden bevorzugen. Etliche Unternehmen behaupten, normale Antivirus-Software könne Fileless Malware nicht erkennen. Das stimmt so nicht ganz. Tatsächlich sind viele IT-Sicherheitsprodukte ihr gegenüber alles andere als hilflos.

Auch Sie selbst können Ihr Infektionsrisiko minimieren und Vorsorge treffen, falls doch einmal etwas an Ihrer Abwehr vorbei gelangt. Wir erklären Ihnen, wie Sie sich vor dieser „unsichtbaren“ Bedrohung schützen können.

Was ist Fileless Malware?

„Fileless Malware“ – wörtlich übersetzt „dateilose Schadsoftware“ – wird auch als „Non-Malware“ (also Nicht-Malware) oder „speicherbasierte Malware“ bezeichnet. Der Schädling ist allerdings nicht wirklich „dateilos“ in dem Sinne. Im Gegensatz zu herkömmlichen Schadprogrammen kann Fileless Malware (kurz FM) den Rechner mit Schadcode infizieren, ohne etwas Verdächtiges – beispielsweise eine ausführbare Datei – auf dessen Festplatte zu speichern.

Wenn Fileless Malware nicht auf der Festplatte gespeichert wird, wie wird sie dann ausgeführt?

1. In Ihrem RAM

Der RAM (Random Access Memory) ist ein Datenspeicher des Computers, auf dem kurzfristig Daten zwischengespeichert werden, um sie schneller wieder abrufen zu können. Einige FM-Versionen können sich im RAM festsetzen und dort ohne einen einzigen Zugriff auf die Festplatte unbemerkt bleiben, bis sie ausgeführt werden. Da der RAM spätestens beim nächsten Neustart des Computers geleert wird, hat diese FM-Art keine hohe Lebensdauer und ist eher selten.

Auch wenn sich das Recht futuristisch anhört, so gibt es bereits seit vielen Jahren speicherbasierte Malware in der ein oder anderen Form. 2001 verbreitete sich beispielsweise der Wurm „Code Red“ wie ein Lauffeuer und infizierte fast 360.000 Computer. Der Schädling hatte eine Schwachstelle in Microsoft IIS-Webservern ausgenutzt und das, ohne den RAM des infizierten Systems zu verlassen.

2. In der Windows-Registrierung

Aufgrund der Schwächen von RAM-basierter Malware haben Cyberkriminelle neue FM-Versionen entwickelt, die in der Windows-Registrierung sitzen. Dabei handelt es sich um eine große Datenbank, in der systemnahe Einstellungen des Windows-Betriebssystems sowie Informationen zu Programmen gespeichert werden, die die Registrierung ebenfalls nutzen. Kovter und Poweliks sind beispielsweise Fileless Malwares, die zum Infizieren von Anwendern die Windows-Registrierung nutzen, um keine verdächtigen Dateien auf der Festplatte zu hinterlassen.

Meistens setzen die Schädlinge Windows-eigene Tools ein, wie PowerShell und WMI (Windows Management Instrumentation).

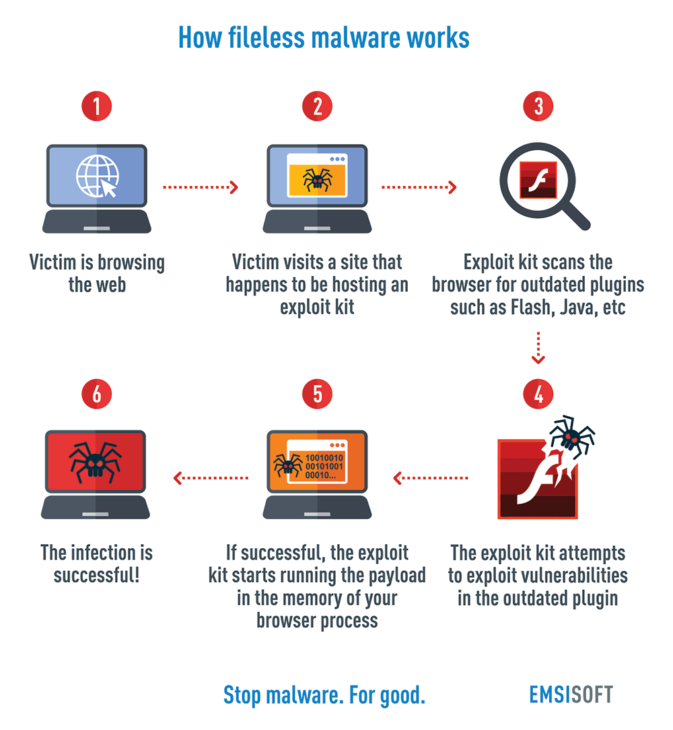

Wie gelangt Fileless Malware auf Ihren Computer? Zwischen den einzelnen Malware-Familien gibt es zwar Unterschiede, doch im Groben und Ganzen läuft eine Infektion wie folgt ab:

- Sie surfen im Internet.

- Sie rufen eine Seite auf, auf der ein Exploit-Kit versteckt ist.

- Das Exploit-Kit untersucht Ihren Browser auf veraltete Plug-ins, wie Flash, Adobe, Java oder Microsoft Silverlight.

- Das Exploit-Kit versucht, die Schwachstelle des veralteten Plug-ins auszunutzen.

- Ist es erfolgreich, lädt es den Schadcode in den Speicher Ihres Browser-Prozesses.

- Die Infektion ist gelungen.

Wieso gibt es immer mehr Angriffe mit Fileless Malware?

Fileless Malware ist auf dem Vormarsch. Einigen Berichten zufolge hatten in den USA im Jahr 2017 4 von 10 Unternehmen mit dem Schädling zu kämpfen.

Was sind die Gründe dafür?

Es ist der einfachste Weg. Einige Antivirus-Produkte verlassen sich zum Überprüfen, ob eine Datei möglicherweise schädlich ist, nur auf Dateiattribute und achten nicht auf die typischen Verhaltensmuster eines Angriffs. Da sich Fileless Malware wie bereits erwähnt jedoch nicht auf der Festplatte niederlässt, ist bei ihr im Vergleich zu herkömmlichen Schädlingen folglich die Gefahr größer, nicht erkannt zu werden. Für die Kriminellen bedeutet das wiederum bessere Erfolgsaussichten – darauf, Ihre Dateien zu verschlüsseln, Ihre Kennwörter zu stehlen oder anderes Unheil anzurichten.

Unsere Anwender können sich sicher sein, dass Emsisoft Anti-Malware fortschrittliche Verfahren zur Verhaltensanalyse einsetzt, um sowohl reguläre als auch Fileless Malware zu erkennen und aufzuhalten. Leider sind nicht alle Antivirus-Produkte so gründlich. Da es keine verdächtigen Dateien zum Überprüfen gibt, sind sie auch schwerer auszumachen und es steigt das Risiko, dass die ein oder andere Fileless Malware durch die Lappen geht.

Ein weiterer Grund für die Zunahme von FM-Angriffen ist die wachsende Beliebtheit von Exploits-as-a-Service. Bei diesem relativ neuen Phänomen bieten Kriminelle ihre Cyberangriffe als kaufbare Dienstleistung an. Aufgrund dieses schwarzen Geschäftsmodells können selbst Gauner, die über keinerlei technisches Verständnis verfügen, katastrophale FM-Angriffe auf ihre Opfer loslassen.

Grundlagen zum Schutz vor Fileless Malware

Wie Sie sehen, sind Fileless Malwares hinterhältige Biester. Aber kein Grund zur Panik: Es gibt eine Reihe von Vorkehrungen, die Sie selbst treffen können, um sich zu schützen und das Infektionsrisiko zu minimieren, wie:

1. Anwendungen und Betriebssystem immer auf dem neuesten Stand halten

Eine der wirkungsvollsten Methoden, um Ihr System vor Malware zu schützen, ist auch eine der einfachsten: Aktualisieren Sie Ihre Software immer mit den neuesten Sicherheitspatches. Wie Zahlen der US-Regierung zeigen, lassen sich 85 % aller zielgerichteten Angriffe schlicht durch Installieren der neuesten Softwareaktualisierungen vermeiden. Damit Sie sich darüber nicht noch unnötig Gedanken machen müssen, aktivieren Sie einfach in den Programmeinstellungen automatische Updates.

2. PowerShell deaktivieren

Windows PowerShell ist ein Microsoft-Tool zur Automatisierung von Aufgaben und Verwaltung der Konfiguration. Leider nutzt Fileless Malware häufig die darin vorkommenden Schwachstellen aus. Sollten Sie PowerShell nicht unbedingt benötigen (was für die meisten Privatanwender der Fall sein dürfte), können Sie es wie folgt deaktivieren:

- Drücken Sie die Windows-Taste.

- Geben Sie „Systemsteuerung“ ein.

- Öffnen Sie die App.

- Klicken Sie auf Programme und Features.

- Klicken Sie auf Windows-Features aktivieren oder deaktivieren.

- Blättern Sie nach unten bis zu Windows PowerShell und deaktivieren Sie das Kontrollkästchen.

- Klicken Sie auf OK.

3. Protokolle auf verdächtigen Datenverkehr überwachen

Sowohl herkömmliche als auch Fileless Malware arbeitet dennoch nicht gänzlich spurlos, was sich meistens durch die Beeinträchtigung Ihres Netzwerkverkehrs zeigt. Sollten Sie in Ihrem Netzwerk unübliche Aktivitäten bemerken, ist Ihr Computer möglicherweise infiziert.

Es gibt viele Hilfsmittel, um das zu tun, zum Beispiel die interne Windows Firewall. In diesem Artikel von How-to Geek (auf Englisch) finden Sie eine Schritt für Schritt Anleitung, wie Sie mit Protokollen der Windows Firewall Netzwerkverkehr nachverfolgen und verdächtiges Verhalten erkennen können.

4. Antivirus-Lösung mit Verhaltensanalyse nutzen

Wie bereits zuvor erwähnt, können Antivirus-Produkte, die sich allein auf Dateieigenschaften verlassen, bei der Erkennung von Fileless Malware versagen. Sie sollten also bei der Wahl einer Sicherheitslösung unbedingt darauf achten, dass sie das Systemverhalten analysieren und verdächtige Aktivitäten melden kann. Indem sie Abweichungen vom typischen Verhaltensmuster auf dem System erkennt, kann sie bösartige Aktivitäten ausmachen und die Bedrohung sofort blockieren und entfernen.

5. „Prinzip der geringsten Rechte“ einsetzen

Zu den Grundlagen der IT-Sicherheit gehört es, dass Anwender im System immer gerade genug Berechtigungen haben, um ihre jeweiligen Aufgaben erfüllen zu können. Auf diese Weise wird auch der Schaden so niedrig wie möglich gehalten, falls es doch einmal ein Schädling durch die Abwehr des Computers schafft.

Reicht meine aktuelle Antivirus-Lösung, um mich vor Fileless Malware zu schützen?

Die Aussage, dass Fileless Malware für herkömmliche Antivirus-Produkte vollkommen unsichtbar sei, ist eher ein Marketing-Trick. Auch wenn keine Dateien auf der Festplatte liegen, verlassen sich viele moderne IT-Sicherheitslösungen nicht mehr allein auf das Scannen von Dateien. Sie sind durchaus in der Lage, Zero-Day-Bedrohungen zu erkennen und zu entfernen – egal, wie sie sich verstecken.

Angriffe durch Fileless Malware werden in den kommenden Monaten und Jahren höchstwahrscheinlich weiter zunehmen. Doch lassen Sie sich nicht von dem unheilvollen Name oder der Panikmache durch verschiedene Unternehmen aus der Ruhe bringen. Vertrauenswürdige Antivirus-Produkte wie Emsisoft Anti-Malware werden Ihren Computer auch weiterhin schützen.

Wie gehen Sie mit Fileless Malware um? Lassen Sie es uns in den Kommentaren wissen.

Wir wünschen eine fabelhafte (Malware-freie) Zeit.

Übersetzt von Doreen Schäfer