So verhindert Emsisoft Ransomware-Angriffe

Im Kampf gegen Ransomware gehört Emsisoft als Partner im Projekt No More Ransom zu den weltweit führenden Unternehmen. Darüber hinaus konnten Ransomware-Opfer dank unserer kostenlosen Decrypter bereits Hunderte Millionen Dollar an Lösegeld sparen.

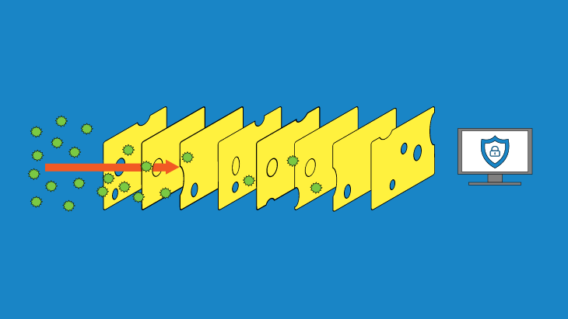

Ransomware aufzuhalten, beginnt für uns ganz klar beim Schutz der Anwender. Daher verfügen unsere Schutzlösungen über eine Reihe von speziell auf Ransomware ausgelegte Technologien, die eng ineinandergreifen, um Ransomware zuverlässig zu erkennen, bevor sie Ihre Dateien verschlüsseln kann. Dies ist umso wichtiger, da heutzutage aufgrund des zunehmenden Einsatzes von Double Extortion (doppelte Erpressung) Backups allein leider kein Allheilmittel mehr gegen den Schädling sind.

Diesmal erläutern wir die verschiedenen Ransomware-Schutzschichten von Emsisoft und erklären, wie sie Anwender sowohl vor bekannten als auch unbekannten Ransomware-Familien schützen.

1. Signaturbasierte Erkennung

In der digitalen Welt verfügen alle Objekte über bestimmte Attribute, anhand derer sich eine einzigartige digitale Signatur erstellen lässt. Wird ein Objekt als bösartig erkannt, wird dessen Signatur zu einer Datenbank mit bekannten Malwares hinzugefügt, die Cybersecurity-Unternehmen zur Erkennung möglicher Bedrohungen einsetzen. Stößt die Emsisoft-Schutzlösung auf Ihrem System auf eine Datei, deren Signatur einer bekannten bösartigen Signatur entspricht, wird die Datei als Bedrohung gemeldet und blockiert.

Die von uns eingesetzten Signaturdatenbanken werden ständig aktualisiert, damit unsere Benutzer auch vor den neuesten Bedrohungen geschützt sind. Dank der über unser Netzwerk gesammelten Informationen und einer exklusiven Partnerschaft mit ID Ransomware gehören wir oftmals zu den ersten der Branche, die eine signaturbasierte Erkennung für neue Ransomware-Versionen bereitstellen.

2. Verhaltensbasierte Erkennung von Ransomware

Eine signaturbasierte Erkennung eignet sich zwar hervorragend, um Ransomware zu stoppen, kann jedoch keine Ransomware-Versionen erkennen, die vorher noch nicht beobachtet wurden und von denen es daher folglich noch keine Signatur in der Datenbank gibt.

Hier kommt die verhaltensbasierte Erkennung ins Spiel. Ähnlich wie die Verhaltensanalyse von Emsisoft erkennt dieses Modul ungewöhnliche Verhaltensmuster und stoppt verdächtige Programme, bevor sie Änderungen an Ihrem System vornehmen können. In unserer Verhaltensanalyse ist eine spezielle Anti-Ransomware-Ebene integriert, die auf für Ransomware typisches Verhalten achtet und Bedrohungen blockiert, bevor die erste Datei verschlüsselt wird. Es gibt viele Aktionen oder Kombinationen von Aktionen, die auf eine Ransomware hindeuten können, etwa das Verschlüsseln einer großen Anzahl von Dateien, das Abspeichern einer Lösegeldforderung oder Versuche, Sicherungen zu verschlüsseln oder zu löschen.

Da sich Malware immer nur auf bestimmte Arten verhalten kann, lässt sich mit der Verhaltensanalyse nahezu jede Art von Malware erkennen – selbst ohne häufige Online-Updates.

3. Exploit-Erkennung

Die Angriffskette eine Ransomware beginnt oft mit der Ausnutzung einer Sicherheitslücke in Ihrem Betriebssystem oder Ihrer Software. Nach dieser ersten Infizierung setzen Angreifer in der Regel eine sogenannte Reconnaissance-Malware ein, um sich vor dem Einsatz der Ransomware in der letzten Phase des Angriffs Informationen über die Umgebung des Opfers zu verschaffen, die Malware lateral zu verbreiten und vertrauliche Daten zu stehlen.

Die Funktionen zur Exploiterkennung in Emsisoft unterbrechen die Angriffskette, bevor sich Angreifer Zugriff auf Ihr System verschaffen können. Zu diesem Zweck werden Exploits daran gehindert, Code in andere Programme zu schreiben, damit sie keine schädlichen Payloads ausführen können. Auf diese Weise wird die Angriffsoberfläche von häufig anvisierten Anwendungen minimiert (zum Beispiel indem Microsoft Office keine gefährlichen PowerShell-Scripts ausführen kann). Mit der Exploiterkennung wird sichergestellt, dass Ransomware unabhängig von der Infektionsmethode (E-Mail, RDP oder nicht gepatchte Schwachstellen) bereits in den frühen Phasen des Angriffs erkannt und blockiert wird.

4. Passwortschutz

Ransomware wird in der Regel einige Tage, Wochen oder gar Monate nach der Erstinfektion des Systems bereitgestellt. Angreifer nutzen diese Zeit, um sich Informationen über das betroffene System einzuholen, sich besseren Zugriff darauf zu verschaffen und es für den Angriff vorzubereiten, um dann die größtmögliche Wirkung zu erzielen. Dazu gehört auch die Deaktivierung von Sicherheitsprozessen, damit die Ransomware unerkannt und ungestört ausgeführt werden kann, wenn sie schließlich zum Einsatz kommt.

Die Lösungen von Emsisoft verfügen über ein Authentifizierungssystem, das Angreifer daran hindert, Ihre Antivirus-Software zu deaktivieren. Sobald ein Administratorpasswort angelegt wurde, werden Benutzer jedes Mal, wenn Sie unsere Software konfigurieren oder deaktivieren möchten, zur Eingabe des Passworts aufgefordert. Auf diese Weise können Cyberkriminelle Ihre Sicherheitssoftware nicht beenden, selbst wenn sie sich doch irgendwie Zugriff auf Ihr Netzwerk verschafft haben sollten.

Das Administratorpasswort kann lokal an den einzelnen Endpunkten festgelegt werden. Wir raten jedoch dringend, dafür Emsisoft Management Console zu verwenden. Weitere Informationen dazu finden Sie in diesem Artikel.

5. RDP-Angriffswarnungen

RDP ist eines der am häufigsten genutzten Einfallstore für Ransomware. Bei einem RDP-basierten Angriff suchen die Kriminellen nach offenen Ports und versuchen dann, mithilfe von Brute-Force-Tools auf das System zuzugreifen. Wurde das Konto geknackt, können die Angreifer alles damit anstellen, was innerhalb von dessen Berechtigungen liegt.

Emsisoft-Lösungen helfen, derartige RDP-Angriffe zu verhindern, indem sie den RDP-Dienst in Echtzeit überwachen. Werden mehrere fehlgeschlagene Anmeldeversuche erkannt, benachrichtigt unser RDP-Angriffsalarmsystem die Administratoren, damit diese den Vorfall untersuchen und entscheiden können, ob sie RDP auf dem betroffenen Gerät deaktivieren. Der Status des RDP-Dienstes kann bequem über Emsisoft Management Console eingesehen werden.

In diesem Blogartikel beschreiben wir, wie Sie RDP zusätzlich absichern können.

Fazit

Emsisoft-Lösungen verfügen über mehrere Ebenen mit aufeinander abgestimmten Ransomware-spezifischen Technologien, die Ransomware erkennen und aufhalten, bevor sie Ihre Dateien verschlüsseln kann.

An diesem Punkt sei noch einmal erwähnt, dass in diesem Artikel nur die speziell auf Ransomware ausgelegten Technologien von Emsisoft behandelt wurden. Die Software enthält darüber hinaus noch weitere Schutzebenen, die das Risiko einer Ransomware-Infektion direkt oder indirekt verringern können. Eine Beschreibung aller über mehrere Ebenen verteilten Sicherheitselemente in unserer Schutzsoftware finden Sie in diesem Beitrag.

Übersetzung: Doreen Schäfer