Was ist ein digitales Zertifikat?

Ist Ihnen jemals der Begriff „digitales Zertifikat“ untergekommen?

Dabei handelt es sich um eines dieser mysteriösen Modewörter im Bereich der Computersicherheit, mit dem Menschen um sich werfen, die sich gerne so geben möchten, als hätten sie etwas zu sagen. Für Menschen, die tatsächlich Autoritäten im Bereich der Computersicherheit sind, sind sie ebenfalls ein sehr wichtiges Konzept. Zwischen diesen beiden Extremen befindet sich der Otto Normalverbraucher der Internetnutzer – jemand wie Sie, der einfach sicher im Netz unterwegs sein möchte.

Digitale Zertifikate kurz und schmerzfrei erklärt

Digitale Zertifikate sind kurz gesagt elektronische Dokumente, die zur Überprüfung der Identität digitaler Entitäten dienen. Hierbei kann es sich um eine Website handeln, mit der Sie Verbindung aufnehmen, einen Softwareentwickler, von dem Sie ein Produkt herunterladen, oder sogar eine andere Person, mit der Sie eine Verbindung zur sicheren Kommunikation aufbauen möchten. Digitale Zertifikate sind im modernen Zeitalter des e-Commerce, des Online-Bankings, der Softwareentwicklung und bei jeder Art von Teilen von Informationen im Internet unerlässlich.

Digitale Zertifikate – im Detail erklärt

TLS/SSL-Protokoll

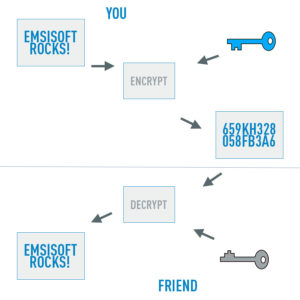

Für einen Einstieg zum Verständnis digitaler Zertifikate beginnen wir mit ihrer Verwendung im TLS/SSL-Protokoll. TLS steht für Transport Layer Security und ist der Nachfolger des SSL (Secure Sockets Layer)-Protokolls. Das TLS/SSL-Protokoll ist eine System allgemeiner Regeln, die sowohl von Clients als auch Servern befolgt werden, wenn ein Client eine mit HTTPS gesicherte Website besucht. Bevor Client und Server eine sichere Kommunikation aufnehmen, müssen sie einen sogenannten „TLS-Handshake“ vornehmen – das Ergebnis hiervon ist ein sicherer symmetrischer Sitzungsschlüssel, mit Hilfe dessen eine verschlüsselte Datenübertragung zwischen Server und Client möglich wird. Der Sitzungsschlüssel ist symmetrisch, da er sowohl von Client als auch Server zur Ver- und Entschlüsselung von Übertragungen verwendet wird. Der Sitzungsschlüssel wird zwar Schlüssel genannt, jedoch handelt es sich hierbei auch um ein Schloss. Besser gesagt ist der Sitzungsschlüssel eine Reihe von Computer-Anweisungen, mit Hilfe deren die ursprünglichen Inhalte einer Datenübertragung verschleiert oder einfacher gesagt verschlüsselt werden, sodass beispielsweise nur jemand mit dem exakten Sitzungsschlüssel diese Inhalte entschlüsseln und lesen kann.

Paare aus öffentlichem und privaten Schlüssel

Hier müssen wir eine Stufe tiefer einsteigen und Ihnen das Konzept der asymmetrischen öffentlichen und privaten Schlüssel vorstellen.

Hier müssen wir eine Stufe tiefer einsteigen und Ihnen das Konzept der asymmetrischen öffentlichen und privaten Schlüssel vorstellen.

Zur Erstellung eines Sitzungsschlüssels während einer HTTPS-Sitzung muss Ihr Webbrowser überprüfen, dass es sich bei der HTTPS-Website tatsächlich um eine solche handelt und Sie tatsächlich eine Verbindung mit den vermeintlichen Personen oder Unternehmen aufnehmen. Hier kommen die digitalen Zertifikate ins Spiel.

Während des TLS-Handshake sucht Ihr Webbrowser automatisch auf der HTTPS-Website nach einem digitalen Zertifikat. Sollte eines gefunden werden, so wird es gegen eine „Whitelist“ geprüft, und falls es sich dort findet, wird der Handshake fortgesetzt und der Sitzungsschlüssel erstellt. Um es auf die Whitelist zu schaffen, muss das digitale Zertifikat die Signatur einer vertrauenswürdigen Zertifizierungsstelle aufweisen. Diese Signatur ist eine Bestätigung dafür, dass die HTTPS-Website einen öffentlichen Schlüssel nutzt, der einem geheimen, privaten Schlüssel entspricht, den allein die Entität besitzt, welche die HTTPS-Website ihr Eigen nennt.

Paare aus öffentlichen und privaten Schlüsseln ähneln sehr den o. g. Sitzungsschlüsseln. Sie dienen zur Ver- und Entschlüsselung von Datenübertragungen, aber im Falle von normalem Surfen werden sie primär zur Erstellung des Sitzungsschlüssels beim TLS-Handshake verwendet. Paare aus öffentlichen und privaten Schlüsseln unterscheiden sich ebenso von Sitzungsschlüsseln, da sie asymmetrisch sind und über längere Zeit Verwendung finden. Während eines TLS-Handshakes und bei anderen Datenübertragungen, die auf Paaren aus öffentlichen und privaten Schlüsseln aufbauen, wird nur der öffentliche Schlüssel geteilt. Stellen Sie sich den öffentlichen Schlüssel wieder eher wie ein Schloss vor: er wird an Personen vergeben, die sichergehen möchten, dass nur jemand mit dem passenden Schlüssel ihre Daten lesen kann. Der private Schlüssel wird niemals geteilt, da er die Daten entsperrt – und bei TLS/SSL-basierten Datenübertragungen können mit seiner Hilfe die Sitzungsschlüssel erstellt werden! In der Folge kann ein privater Schlüssel, sofern er in die falschen Hände gerät, es gestatten, sich als ein legitimes Unternehmen auszugeben, legitime digital signierte Sitzungsschlüssel auszustellen und Kunden um ihre Daten oder ihr Geld zu erleichtern.

Glücklicherweise kann dies nur geschehen, wenn einem Unternehmen ihre (extrem gut geschützten) privaten Schlüssel abhandenkommen. Denn obwohl mit dem privaten Schlüssel ein öffentlicher Schlüssel verknüpft ist, ist es beinahe unmöglich, einen privaten Schlüssel allein mit einem öffentlichen Schlüssel zu erstellen. Es ist natürlich theoretisch möglich, aber es erfordert viel Zeit, viel Rechenleistung und Mathematik – all das schreckt sicherlich die meisten Hacker ab, außer vielleicht diejenigen, die über entsprechende Mittel verfügen und wild entschlossen sind.

Public-Key-Infrastruktur

Weiter oben haben wir Zertifizierungsstellen erwähnt – die für die Signierung digitaler Zertifikate zuständig sind. In einer Public-Key-Infrastruktur (PKI), derer sich die meisten Websites bedienen, die Sie im Internet besuchen, sind Zertifizierungsstellen im Wesentlichen Unternehmen, die digitale Identitäten überprüfen: eine der größten, denen Sie sicherlich beim Online-Banking begegnet sind, ist Verisign.

Im einfachsten Falle wendet sich ein Website-Eigentümer, ein Softwareentwickler oder auch eine Privatperson, die ein digitales Zertifikat erhalten möchten, an eine Zertifizierungsstelle, entrichten eine Gebührt und beantragen eine Zertifizierung. Das Zertifizierungslevel, das der Antragsteller erhält, hängt im Wesentlichen davon ab, wie viel er zu zahlen bereit ist und was er für sein Unternehmen benötigt.

- Ebene 1: Domain-Überprüfung – erhält jeder Antragsteller, der nachweisen kann, dass er über Administratorenrechte an einer Website verfügt

- Ebene 2: Organisationsüberprüfung – erhält jeder Antragsteller, der nachweisen kann, dass er über Administratorenrechte an einer Website verfügt und zusätzlich seine Identität nachweisen kann. In vielen Fällen müssen Antragsteller, dass die Website mit einem echten Unternehmen in Verbindung steht.

- Ebene 3: Erweiterte Überprüfung – erhält jeder Antragsteller, der die Anforderungen für Ebene 1 und 2 erfüllt und darüber hinaus eine Reihe von Tests zur Identitätsüberprüfung besteht, die von der Zertifizierungsstelle gestellt werden. Hierbei handelt es sich um das höchste Level für eine digitale Zertifizierung, die eine Website erhalten kann. Üblicherweise nutzen diese Websites, welche Finanzdaten austauschen.

Die Zertifizierungsstelle überprüft die Nachweise des Antragstellers, und sofern diese echt sind, stellt die Zertifizierungsstelle ein digital signiertes Zertifikat aus, das entweder ein neu erstelltes Paar aus öffentlichem und privatem Schlüssel umfasst oder sicherstellt, dass das Paar aus öffentlichem und privatem Schlüssel des Antragstellers in der Tat eindeutig übereinstimmen. Da es sich bei der Zertifizierungsstelle um eine vertrauenswürdige Stelle handelt, kann jeder von ihr zertifizierte Website ebenso als vertrauenswürdig eingestuft werden.

Im echten Leben ist digitale Zertifizierung leider jedoch nicht ganz so einfach. Das Internet ist ein weltweites Netz voller Verbindungen, und heute befinden sich in der Tat zwischen Antragsteller und Zertifizierungsstelle zahlreiche Mittler. Zum Beispiel kann eine Zertifizierungsstelle Aufgaben zur Identitätsprüfung an einen externen Validierungsdienst übertragen. Eine Zertifizierungsstelle kann ebenso eine externe Registrierungsstelle damit betrauen, die Sicherheit des öffentlichen Schlüssel des Antragsteller zu garantieren. Zertifizierungsstellen können auch Zertifizierungen an vertrauenswürdige Wiederverkäufer ihrer Wahl vergeben.

All das macht die ganze Sache im echten Leben nicht mehr ganz so sicher. Einfach gesagt: jede Kette ist nur so stark wie ihr schwächstes Glied. Denken Sie einfach an das Kinderspiel Stille Post.

Web of Trust-Infrastruktur

Als Alternative zur PKI-Infrastruktur setzen einige versierte Nutzer auf das sog. Web of Trust-Modell. Bei Web of Trust handelt es sich im Grunde um eine dezentralisierte Version der Public-Key-Infrastruktur, bei der es keine Zertifizierungsstellen gibt und digitale Zertifikate stattdessen von mehreren unabhängigen Parteien signiert werden. Diese Parteien können sogar Personen sein, die einander persönlich kennen.

Im einfachsten Sinne könnte jemand in einem Web of Trust-Modell mit dafür gedachter Software ein digitales Zertifikat für seine Website erstellen. Diese gleiche Software bietet die Möglichkeit, andere Web of Trust-Nutzer die digitalen Zertifikate signieren zu lassen, falls sie den Nutzer kennen und ihm vertrauen. So kann ein Web of Trust-Nutzer mehrere Signaturen erhalten und verschiedene Vertrauenslevel erreichen.

Natürlich gibt es immer noch Probleme bei dem Web of Trust-Modell. Eines ist hierbei, dass ihr Betrieb ein hohes Maß an technischem Fachwissen erfordert. So bleiben Web of Trust-Modelle verglichen mit PKI klein – selbst wenn Web of Trust immer noch günstiger ist mehr Raum für persönliche Freiheiten lässt. Ein weiteres kleines Problem des Web of Trust besteht darin, dass neue Nutzer, die keinen innerhalb des Web of Trust-Modells kennen, oftmals Schwierigkeiten haben, das Vertrauen anderer Leute zu erringen!

Code-Signierung von Software-Downloads

Gemeinhin wird das Web of Trust-Modell von unabhängigen Softwareentwicklern verwendet, um die Kommunikation und das Teilen von Dateien mit Mitarbeitern in der Ferne zu sichern. Dies bringt uns zu unserem nächsten Punkt: Digitale Zertifikate werden für weitaus mehr als Surfen im Netz verwendet.

Gemeinhin wird das Web of Trust-Modell von unabhängigen Softwareentwicklern verwendet, um die Kommunikation und das Teilen von Dateien mit Mitarbeitern in der Ferne zu sichern. Dies bringt uns zu unserem nächsten Punkt: Digitale Zertifikate werden für weitaus mehr als Surfen im Netz verwendet.

In einem Internet, in fast jede Software auf fast jeden Computer innerhalb von Sekunden heruntergeladen werden kann, spielt die Code-Signierung mit digitalen Signaturen eine wichtige Rolle dabei, dass Sie wirklich das erhalten, wonach Sie gesucht haben. Sie gehen zum Beispiel auf eine mit HTTPS gesicherte Website und wissen jetzt, dass die Daten, die Sie mit der Website teilen, immerhin nur von den Betreibern der Website eingesehen werden können. Was aber, wenn Sie die Website besuchen, um Software zu erwerben? Wie können Sie sich sicher sein, dass es sich bei der ausführbaren Datei, die Sie im Begriff sind, herunterzuladen, tatsächlich um die echte Software handelt? Insbesondere wenn es sich bei der Website, auf welcher der Kauf getätigt wird, um einen Drittanbieter handelt? Und woher können Sie wissen, dass auch alle Folgeupdates der Software legitim sind?

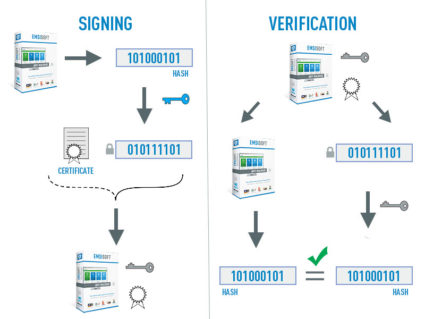

Hier kommen digitale Zertifikate und Signaturen zum Tragen. Zunächst einmal ist die der Software-Download mit einem Hash versehen. Dann wird dieser Hash mit dem privaten Schlüssel des Softwareentwicklers verschlüsselt (d. h. signiert). Danach werden das Softwarepaket und der verschlüsselte Hash zusammen mit einem digitalen Zertifikat und einem öffentlichen Schlüssel übertragen. Das digitale Zertifikat wird mitgeliefert, damit das Betriebssystem des Kunden den öffentlichen und den privaten Schlüssel gegen eine „Whitelist“ prüfen kann – genau wie beim Surfen im Netz. Der öffentliche Schlüssel wird gestellt, damit der verschlüsselte Hash, der vor der Übertragung alle Daten widerspiegelt, die in dem Softwarepaket enthalten sind, während der Überprüfung entschlüsselt und mit einem neuen Hash der Softwaredaten verglichen werden kann, der nach der Übertrag der Software erstellt wird. Sofern der Hash, der nach der Übertragung erstellt wird, mit dem entschlüsselten Hash übereinstimmt, der vor der Übertragung erstellt wurde, so können Sie und Ihr Computer sich sicher sein, dass niemand sich an der Software während der Übertragung zu schaffen gemacht hat.

Diese komplexe Kette sorgt dafür, dass Sie sich sicher sein können, dass es bei der Software, die Sie herunterladen, um genau die handelt, die Sie haben möchten, aber 100%-ige Sicherheit gibt es hier keine. Nur weil etwas digital signiert und zertifiziert ist, heißt das noch lange nicht, dass es sich nicht um Malware handelt – und das gilt in der Tat ebenso für digital zertifizierte Websites. In Wahrheit wimmelt es vor zahllosen Zertifikaten und Signaturen, und sofern einem Malware-Schöpfer eine solche in die Hände fällt, kann er einen Computer ohne Anti-Malware-Lösung zu der Annahme verleiten, es handle sich um eine sichere ausführbare Datei, da sie ja „zertifiziert“ ist. Leider können selbst PUPs – potenziell unerwünschte Programme, die in der Tat legitim signiert und zertifiziert sind, – für Ihren Computer eine Gefahr darstellen!

Rechtlich bindende digitale Signaturen

Letzten Endes liegt eine der häufigsten und praktischsten Anwendungen für digitale Zertifikate in der Signierung digitaler Dokumente. Ebenso wie Code-Signierung bei Softwarepaketen kann ein privater Schlüssel zur Erstellung einer „digitalen Signatur“ genutzt werden, mit Hilfe dessen ein offizielles Dokument für echt erklärt werden und dafür gesorgt werden kann, dass dieses Dokument während der Übertragung nicht verändert wird. Dies erweist sich in einer globalisierten Wirtschaft als äußerst nützlich. So kann zum Beispiel jemand in China, der gerne die Überweisung von Geldmitteln an jemanden in den Vereinigten Staaten anstoßen möchte, diese Anfrage als ein digital signiertes PDF übermitteln. Beim Empfang lässt sich die Integrität der Nachricht überprüfen, ebenso wie bei digital signierter Software.

In der heutigen globalisierten Wirtschaft haben digitale Signaturen rechtliche Wirkung, und viele Regierungen nutzten sie zur Sicherung offizieller Dokumente. Darüber hinaus kann alles, das digital signiert ist, als echt angesehen werden. Dies bedeutet, dass sie Echtheit des Dokuments nicht in Frage gestellt werden kann, ohne die Integrität des privaten Schlüssels in Frage zu stellen, der zur Signierung verwendet wurde. Private Schlüssel müssen, wie ihr Name bereits sagt, absolut privat bleiben. Sofern ein Dokument digital signiert ist, aber derjenige, der es signiert hat, Zweifel an der Echtheit hegt, so kann ist die Unterstellung dieser Person nur dann der Wahrheit entsprechen, wenn ihr privater Schlüssel entwendet wurde. Sollte dies der Fall sein, muss der private Schlüssel für ungültig erklärt werden.

Man braucht jedoch kein Regierungsbeamter oder Rechtsexperte zu sein, um digitale Signaturen zu nutzen. Die meisten Anwendungen zur Erstellung von Dokumenten wie Microsoft Word bieten eine einfach und schnelle digitale Signierung, und falls Sie noch über keine digital zertifizierte Signatur verfügen, wird Ihnen oftmals erklärt, wo Sie eine solche erhalten können.

Digitale Zertifikate und Emsisoft

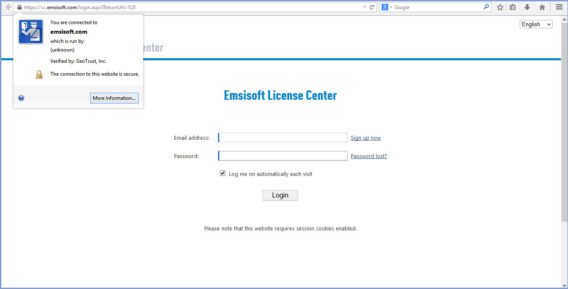

Wir hier bei Emsisoft nehmen den Datenschutz unserer Nutzer äußerst ernst. Daher erfolgen alle Übertragungen sensibler Daten in MyEmsisoft verschlüsselt. Das können Sie ganz leicht überprüfen. Rufen Sie einfach MyEmsisoft auf und klicken Sie auf das Schlosssymbol in der Adressleiste. Ihnen wird jetzt angezeigt, dass wir über eine digitale Zertifizierung der GeoTrust, Inc. verfügen, einer bekannten Zertifizierungsstelle.

Wir hier bei Emsisoft nehmen den Datenschutz unserer Nutzer äußerst ernst. Daher erfolgen alle Übertragungen sensibler Daten in MyEmsisoft verschlüsselt. Das können Sie ganz leicht überprüfen. Rufen Sie einfach MyEmsisoft auf und klicken Sie auf das Schlosssymbol in der Adressleiste. Ihnen wird jetzt angezeigt, dass wir über eine digitale Zertifizierung der GeoTrust, Inc. verfügen, einer bekannten Zertifizierungsstelle.

Darüber hinaus werden alle Bestellungen unserer Software im Emsisoft-Shop von Cleverbridge abgewickelt. Das e-Commerce-Unternehmen nimmt sämtliche Finanztransaktionen über ein TLS/SSL-Protokoll vor.

Andere Einsatzmöglichkeiten für digitale Zertifikate bei uns sind:

- TLS-geschützte Verbindungen bei allen Anmeldevorgängen in Emsisoft-Foren

- Vollständige TLS-Unterstützung im Emsisoft Helpdesk

- Alle Programme von Emsisoft sind digital signiert

- Alle Online-Updates von Emsisoft sind digital signiert

- Alle E-Mails, die von und an Emsisoft gesendet werden, werden über TLS-verschlüsselte Verbindungen übertragen, sofern die anderen beteiligten Server diese unterstützen

Fazit – Digitale Zertifikate und Sie

Digitale Zertifikate stellen nur eine Facette der zunehmenden Komplexität eines weltweiten Internets dar und sind trotz ihres Nutzens als Technologie zur Identitätsprüfung keinesfalls narrensicher. In der Vergangenheit gehörten folgende Probleme dazu: Korruption auf verschiedenen Ebenen der PKI-Infrastruktur, Janusangriffe und die stets wiederkehrende Frage, was bei Ablauf eines digitalen Zertifikats zu tun ist. Ein weiteres besorgniserregendes Problem stellt die Sicherheit privater Schlüssel dar; d. h. wenn ein privater Schlüssel entwendet wird, muss er umgehend für ungültig erklärt werden. Dieses letztgenannte Problem ist ein Grund dafür, dass Heartbleed so eine große Sache war. Zahllose private Schlüssel wurden potenziell offengelegt, und bis dato haben noch lange nicht alle betroffenen Schlüsselbesitzer einen neuen.

Dies mutet zwar alarmierend an, aber hat bei weitem nicht das Ende des Internets eingeläutet. Wirklich nicht. In der Tat wäre es nicht übertrieben, das Internet, so groß und unübersichtlich es auch geworden sein mag, als unzerstörbar zu bezeichnen. Menschen sind vom Internet abhängig, und zwar in dem Maße, dass sie es selbst dann nutzen, wenn es nicht sicher ist.

Wir kreieren Anti-Malware-Lösungen, damit unsere Nutzer das Netz sicher verwenden können, aber da eine der größten Gefahren für denjenigen, der sich in die Weiten des Internets begibt, darin besteht, dass er nicht weiß, welche Gefahren dort auf ihn lauern, schreiben wir über Anti-Malware-Probleme wie digitale Zertifikate. Wir hoffen, dass dieser Ansatz das Netz für alle ein wenig sicherer macht, und alle sich ein bisschen mehr Sicherheitswissen zu eigen machen und somit dieses Wissen für eine Malware-freiere Welt sorgt.

Wir wünschen eine schöne (digital zertifizierte) Zeit!