Ces menaces n’attendent que vous

Vous êtes-vous jamais demandé ce que vous feriez si, tout d’un coup, les données de votre ordinateur portable venaient à être prises en otage ? Que se passerait-il si vous étiez sur le point d’effectuer un paiement en ligne et que votre compte en banque était vide ? C’est le genre de cauchemar que l’on imagine toujours se produire pour les autres. Malheureusement, il ne s’agit que de deux scénarii de bien des menaces auxquelles nous faisons face dans ce climat de cybercriminalité sans cesse grandissante.

Les mesures de sécurité modernes ne semblent pas dissuader les attaquants d’aujourd’hui. L’utilisation des logiciels malveillants est toujours un problème endémique pour les banques, les sociétés et les particuliers.

Que sont les logiciels malveillants ?

L’expression « Logiciels malveillants » regroupe toute une gamme de programmes nuisibles. En termes simples, les logiciels malveillants sont des programmes spécialement conçus pour endommager ou perturber le système de votre ordinateur.

Quels en sont les principaux éléments ?

Généralement, nous pouvons diviser les logiciels malveillants en différentes catégories que nous allons découvrir selon le degré de danger.

Les virus : plus un problème majeur

Un virus se propage en se camouflant dans le code d’un autre programme. Un virus informatique peut dérober des informations sensibles, prendre le contrôle de votre ordinateur pour effectuer des opérations illégales ou simplement vous montrer de quoi il est capable comme pirater un site gouvernemental ou le mettre hors ligne. Tout comme son homonyme biologique, un virus informatique a besoin d’un hôte.

Les vers informatiques : de moins en moins présents

Ces petits bêtes infâmes s’apparentent aux virus de par leur objectif commun : se propager le plus possible. Contrairement aux virus, ils n’ont pas besoin d’un programme hôte. Les virus se propagent d’eux-mêmes via des dispositifs de stockage comme les clés USB et les e-mails. Vous rappelez-vous que votre sœur vous a donné une clé USB avec toutes les photos de famille et que votre ordinateur, juste après, a commencé à se comporter bizarrement ? Il est, dès lors, fort probable que votre ordinateur soit infecté par des vers informatiques.

Les logiciels antivirus, dotés d’un gardien de fichiers à double moteur, sont votre meilleure défense contre tout type de logiciels malveillants qui se répandent par le biais d’e-mails, de clés USB ou de téléchargements.

Les logiciels espions : plus de peur que de mal

Ces logiciels, en fait, vous espionnent et recueillent différents types de données de votre ordinateur, à votre insu. Quelques secondes après leur installation, les cybercriminels mettent la main sur une quantité énorme de données personnelles comme vos communications électroniques, vos photos privées voire également les coordonnées de votre carte de crédit. Les logiciels espions sont utilisés à des fins de surveillance via des enregistreurs de frappe : un type de logiciel malveillant qui surveille les touches utilisées afin d’enregistrer discrètement toutes les données saisies sur votre clavier. Ces dernières années, la demande pour ce type de logiciel n’a cessé d’augmenter. En effet, puisque certains parents sont de plus en plus soucieux de connaître le comportement en ligne de leur enfant, de tels logiciels sont devenus une nouvelle forme de contrôle parental, comme le sont les paramètres de votre Smart TV. À l’aide d’un programme simple, les parents sont capables de suivre les frappes sur le clavier de leur enfant afin de découvrir les conversations qu’ils ont en ligne et leurs recherches dans Google, sans que celui-ci ne se doute de rien.

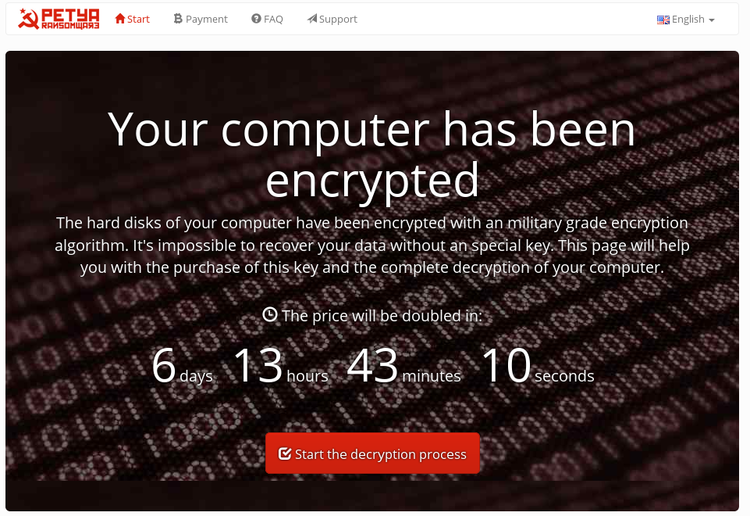

Les rançongiciels : un problème coûteux

Cybercrime abusif, les rançongiciels sont un type de logiciels malveillants qui chiffrent les données personnelles ou verrouillent entièrement votre PC. Il vous est demandé de payer une rançon via un service anonyme afin que votre ordinateur soit déverrouillé et que vous puissiez à nouveau accéder à vos données. Les rançongiciels sont un élément essentiel du paysage des menaces actives contemporaines car ils sont, pour les attaquants, un des moyens les plus simples de gagner de l’argent. Tous les autres logiciels malveillants rapportent de l’argent à leurs développeurs mais de manière indirecte (en utilisant ou en vendant la puissance de votre ordinateur), tandis que les rançongiciels exigent de vous (la victime) de l’argent en échange de vos données ou de l’accès à votre ordinateur. Cela se fait généralement par un écran de verrouillage présentant un chronomètre égrainant les minutes ainsi qu’un lien renvoyant vers une page de paiement où il vous est demandé de payer une rançon.

Plus tôt cette année, l’Hollywood Presbyterian Medical Center a payé une cyber-rançon de 17 000 $ pour récupérer les données de ses patients après qu’elles ont été prises en otage suite à une attaque malveillante en ligne. Ce genre de logiciel malveillant est généralement installé par un cheval de Troie, le roi en la matière.

Les chevaux de Troie : l’exploit absolu

L’objectif principal d’un cheval de Troie est d’installer d’autres applications sur votre ordinateur, désormais infecté, afin que ce dernier puisse être commandé à distance. Les chevaux de Troie ne se propagent pas comme les virus. Tout comme la célèbre attaque silencieuse des Grecs sur la ville de Troie par contre, ces programmes malveillants, une fois exécutés, libèrent un deuxième programme, le vrai cheval de Troie. Les chevaux de Troie sont un réel problème pour les institutions financières car ils sont connus pour effectuer des captures d’écran qu’ils téléchargent sur des serveurs distants, rassembler des adresses IP utilisées pour vous identifier, injecter du code Web malveillant et permettre l’accès à votre ordinateur infecté à qui en détient les clés.

Les chevaux de Troie sont tout spécialement dangereux car ils combinent deux éléments dans un même logiciel : tout d’abord l’un infecte votre ordinateur puis le deuxième attend, tapi dans l’ombre, que vous naviguiez sur le site de votre banque pour en capturer les identifiants de connexion avant de détourner votre identité en ligne. Ce même mot de passe que vous utilisez partout (nous savons que vous le faites) – vos comptes de messagerie, Facebook ou autre site de banque, est maintenant enregistré directement après vos identifiants. La majorité des fraudes à la carte de crédit arrivent de cette façon : les coordonnées de votre carte de crédit sont dérobées alors que vous les saisissiez sur eBay pour effectuer un paiement, et comme un cybercriminel n’a ni besoin du code de la carte ni de votre signature pour faire ses achats en ligne, en dérobant le numéro, la date d’expiration et le code CCV (à l’arrière), ce genre de fraude devient résolument lucrative.

Les chevaux de Troie peuvent également détruire les fichiers ou informations sur les disques durs voire capturer et transmettre certaines données confidentielles à une adresse externe. En ouvrant les ports de communication, votre ordinateur devient un bot, c’est-à-dire un membre d’un réseau de bots (ou botnet) télécommandé par une organisation cybercriminelle.

Les bots : ils font vraiment peur

Ils se composent de deux éléments.

Un injecteur : l’exploit ou le cheval de Troie qui ouvre la machine pour télécharger le logiciel malveillant, et

Le bot lui-même : il s’agit d’un logiciel commandé à distance qui se connecte à un serveur principal pour recevoir des instructions. Imaginez avoir une télécommande capable d’ordonner à 100 000 machines de faire une seule chose, quel beau potentiel non ? Vous pourriez, par exemple, faire en sorte que tous ces ordinateurs envoient un seul e-mail de spam par heure. Personne ne s’en rendrait compte, et pourtant des millions d’e-mails seraient envoyés en très peu de temps, vantant les mérites du Viagra. Vous pourriez également demander à ces PC d’accéder simultanément à amazon.com en envoyant 1 000 demandes par minute, et ainsi surcharger leurs serveurs afin qu’ils ne puissent plus gagner un centime. Encore mieux, vous pourriez exiger qu’une rançon vous soit payée, menaçant sinon de déclencher une attaque.

Malheureusement, même si la rançon demandée se chiffre en millions, ces bots peuvent encore être utilisés pour pirater plus d’ordinateurs, car ils sont toujours sur le qui-vive en quête de failles et de consignes leur intimant de passer en revue tout le Web pour trouver d’autres machines vulnérables, etc.

En très peu de temps, un réseau de 100 000 ordinateurs devient un méga-ordinateur virtuel capable de déchiffrer les mots de passe, d’exploiter de nouvelles Bitcoins ou d’effectuer gratuitement n’importe quel calcul intensif ; désormais votre ordinateur fait partie d’un tel réseau.

Nous savons que vous n’aviez aucune intention d’envoyer 10 000 € de votre précieuse épargne à un groupe terroriste, que vous n’avez pas installé consciemment des enregistreurs de frappe sur des centaines d’ordinateurs pour exploiter des données à prendre en otage. Désolé, votre ordinateur l’a fait, et vous êtes entièrement responsable de ces agissements.

Lorsque vous accédez à un site Web, les bons logiciels anti-malware vérifient si l’adresse saisie est connue pour transmettre des programmes malveillants et, si tel est le cas, ils affichent un avertissement au lieu de charger le site en question. N’hésitez plus, et trouvez la solution antivirus qui ne repose pas exclusivement sur une détection des signatures mais qui analyse également les comportements suspects.

Un dernier mot sur les logiciels malveillants

Les logiciels malveillants sont conçus pour perturber et endommager vos systèmes informatiques. Soyez toutefois conscients qu’il est de plus en plus difficile maintenant de définir les menaces par catégorie. Les bots agissent de manière virale en se répandant comme de la poudre, les rançongiciels se comportent comme un virus dans la manière dont ils manipulent les fichiers. Les bots sont installés via des exploits et des chevaux de Troie. Quel que soit le type ou le moyen d’installation, tous les logiciels malveillants sont dangereux.

Remarque concernant les PUP (les logiciels potentiellement indésirables)

Les PUP, ou pourriciels, ne sont pas dangereux généralement mais incroyablement énervants. Voulez-vous connaître la météo à Aruba tous les jours, minute après minute ? Non, nous non plus. Pourtant, de telles informations, et bien d’autres, surgissent sur votre écran, chaque fois que vous ouvrez un programme. Les PUP arrivent à s’installer sur votre ordinateur de la même façon que le font les logiciels malveillants, via un bogue d’un site de confiance ou en étant empaqueté dans un programme utile que vous avez choisi d’installer. Un bon système de sécurité les détectera et les supprimera tout en vous procurant une protection adéquate lorsque vous naviguez sur le Net par le biais d’une base de données regroupant les adresses des sites dangereux qui empêchera que vous vous connectiez à ces sites en premier lieu.

Protégez-vous des logiciels malveillants et des PUP

Tout n’est pas que mauvaises nouvelles. Vous pouvez implémenter certaines mesures de manière afin d’assurer la sécurité de vos données et d’effectuer vos recherches en toute sûreté.

- Veillez à ce que vos logiciels soient toujours à jour, notamment votre système d’exploitation, votre navigateur Web ainsi que les plug-ins de navigation comme Adobe Flash Player ou la plateforme Java d’Oracle.

- Soyez prudents. Posez des questions avant de cliquer, informez-vous de la façon dont les menaces (et les fraudes) se produisent afin de ne pas en être victime.

- Assurez-vous d’exécuter un logiciel anti-malware performant doté d’une protection en temps réel et d’une protection de navigation comme l’Emsisoft Anti-Malware

- Lancez ponctuellement une analyse à l’aide d’un outil dédié vous donnant une deuxième opinion comme l’Emsisoft Emergency Kit , Malwarebytes Anti-Malware ou Hitman Pro pour vérifier si votre PC est exempt de tout cheval de Troie.

Quelle que soit votre connaissance en informatique, il est essentiel d’installer sur votre ordinateur un logiciel de sécurité doté d’une protection en temps réel, et de le mettre à jour régulièrement. Protéger vos données et informations personnelles est extrêmement important. Quelles autres fonctionnalités devriez-vous exiger d’un programme complet de sécurité ?

L’Emsisoft Anti-Malware protège votre PC de trois façons. Protection de Surf vous empêche de visiter des sites Web dangereux. Le puissant outil d’analyse double à moteur détecte tous les logiciels malveillants capables d’envahir votre ordinateur, même les parasites inconnus pour l’instant grâce son analyse de comportement performante et fiable.

La santé de votre ordinateur nous importe grandement, et c’est pourquoi nous nous efforçons de prévenir toutes les menaces de sécurités actuelles et d’anticiper les menaces futures. Les menaces existent certes, mais des solutions fiables également.

Nous vous souhaitons une excellente journée (sans logiciels malveillants) !

Votre équipe Emsisoft